Veracrypt - merevlemez titkosítási

merevlemez titkosítás program IDRIX, amelynek alapja a TrueCrypt. Lefordították orosz.

VeraCrypt hozzáteszi megbízhatóság biztonsági algoritmusokat használnak a rendszer partíció és titkosítási így ellenállóak a legújabb trendeket a támadás nyers erővel.

VeraCrypt is rögzíti számos sebezhetőségét és a biztonsági kérdések találhatók TrueCrypt.

Arról, hogy hogyan kell használni VeraCrypt megtalálható itt (hogy virtuális titkosított merevlemez).

Néhány ciphers támogatott VeraCrypt, AES, Serpent és Twofish. Továbbá a rendelkezésre álló 5 különböző kombinációi kaszkád algoritmus: AES-Twofish-Kígyó, az AES-Twofish, Kígyó-AES, Serpent-Twofish-AES és Twofish-kígyó. Kriptográfiai hash függvények állnak rendelkezésre használható veracrypt vannak RIPEMD-160, SHA 256, SHA 512, és a Whirlpool.

üzemmódok

VeraCrypt használ XTS mód.

cím kulcsból és a másodlagos billentyűt fejléc (XTS mód) állítottunk elő egy 512 bites PBKDF2 só és a 327.661, hogy 655.331 iterációk, attól függően, hogy az alkalmazott bázis hash függvény.

biztonsági fejlesztései

Szerint a fejlesztők, VeraCrypt több fejlesztést a védelem szempontjából.

Míg TrueCrypt használ 1000 iteráció PBKDF2-ripemd160 algoritmust a rendszer partíció, VeraCrypt felhasználásával 327.661 ismétléseket. A szokásos tartályok és egyéb szakaszok, VeraCrypt használ ripemd160 655.331 és 500.000 ismétléseket ismétléseket SHA-2 és a Whirlpool. Ugyanakkor egy kicsit lassabban VeraCrypt nyit titkosított partíciókat, de ezek az előnyök, hogy a program legalább 10 és legfeljebb mintegy 300-szor nehezebb brute force. „Tény, hogy eltarthat egy hónap, hogy kiváló a TrueCrypt, a VeraCrypt eltarthat egy évig.”

A biztonsági rés a rakodó Windows nem határoztak meg, és tettek különböző optimalizálási. A fejlesztők hozzáadott támogatása SHA-256 titkosítási lehetőség a rendszer indítására, valamint a fix ShellExecute biztonsági kérdés. Linux és Mac OS X felhasználók támogatáshoz a merevlemezek szektorok nagyobb 512. Linux is megkapta a támogatást NTFS formázott partíción.

Mivel a biztonsági fejlesztések, VeraCrypt tárolási formátum nem kompatibilis TrueCrypt. VeraCrypt fejlesztőcsapat úgy véli, hogy a régi formátumú TrueCrypt túl érzékeny a támadások az NSA, így ebből kell kerülni. Ez az egyik fő különbség VeraCrypt és riválisa CipherShed, mert CipherShed továbbra is a TrueCrypt formátumban. Azonban, mivel a verzió 1.0f, VeraCrypt képes megnyitni és átalakítani a hangerőt TrueCrypt formátumban.

plauzibilis tagadhatóság

VeraCrypt támogatja koncepció nevezett hihető deniability, lehetővé téve egy „rejtett kötet”, hogy hozzon létre egy másik kötetet. Ezen túlmenően, Windows-verziók VeraCrypt lehetősége van arra, hogy hozzon létre és működtet rejtett titkosított operációs rendszer, amelynek létezését is tagadta.

VeraCrypt dokumentáció felsorolja a számtalan módon lehet veszélybe rejtett partíció VeraCrypt tagadása funkció (például egy külső szoftver, amely képes átadni információkat át az ideiglenes fájlokat, miniatűrök, stb kódolatlan meghajtók) és lehetséges módon elkerülni.

termelékenység

VeraCrypt támogatása párhuzamosítását 63 titkosítására többmagos rendszerek, valamint a Microsoft Windows, szállítószalag-olvasó / író (a forma aszinkron feldolgozás) művelet: 63 csökkenhet a kódolási és dekódolási teljesítmény. Az új processzorok, amelyek támogatják egy sor AES-NI utasítás, veracrypt támogatja a hardveres gyorsítást az AES, hogy tovább fokozza a teljesítményt. 64. hatással van a teljesítményére lemez titkosítás különösen figyelemre méltó a tranzakciókat, amelyek hajlamosak arra, hogy a közvetlen memória-hozzáférés (DMA), és az összes adatot át kell haladnia a CPU dekódolás és nem másolja közvetlenül a lemezről a RAM.

biztonsági problémák

VeraCrypt téve különféle ismert támadásokat, ami szintén befolyásolja a többi szoftver lemez titkosító szoftver, mint például a BitLocker. Ahhoz, hogy enyhíteni ezeket a támadásokat, a dokumentációt, ami a VeraCrypt ha a felhasználók különböző biztonsági intézkedéseket. Néhány ezek a támadások az alábbiakban részletesen ismertetjük.

Titkosító kulcsokat a memóriában tárolt

fizikai biztonság

Dokumentáció VeraCrypt azt állítja, hogy nem tudja megvédeni VeraCrypt adatokat a számítógépen, ha a támadó fizikailag hozzáférés volt, és ha VeraCrypt használják a fertőzött felhasználó számítógépén. Ez nem érinti az általános esetben a lopás, elvesztés, vagy a számítógép elkobozták. A támadó, aki fizikailag hozzáfér a számítógéphez lehet például, meg billentyűzet elfogó hardver / szoftver, vagy telepíteni más rosszindulatú hardver vagy szoftver, amely lehetővé teszi a támadó számára, hogy megkapja a titkosított adatok (beleértve a titkosítási kulcsok és jelszavak), vagy a titkosított adatokat, alkalmazásával kapott jelszavak titkosítási kulcsot. Ezért a fizikai biztonság - az alapvető előfeltétele a védett rendszer. Támadásokat, mint ez gyakran nevezik a „gonosz szobalány támadást.”

malware

A Trusted Platform Module

GYIK részben a helyszínen VeraCrypt azt állítja, hogy a modul (Trusted Platform Module, TPM) nem szükséges támaszkodni a biztonság, mert ha a támadó fizikailag vagy adminisztratív hozzáférést a számítógéphez, és használja azt később változtatni, például a támadó adja kártékony összetevőt, mint például egy hardver nyilvántartás billentyűk, amelyeket fel lehet használni, hogy elfog a jelszavakat vagy más érzékeny információkat. Mivel a TPM nem akadályozza, hogy a támadó rosszindulatú módosíthatja a számítógép, VeraCrypt nem támogatja TPM.

biztonsági audit

Licenc és az eredeti modell

tervezett funkciók

Tervezett funkciók közé tartozik hozzá titkosítás GPT partíciós rendszer.

Váltás orosz nyelv

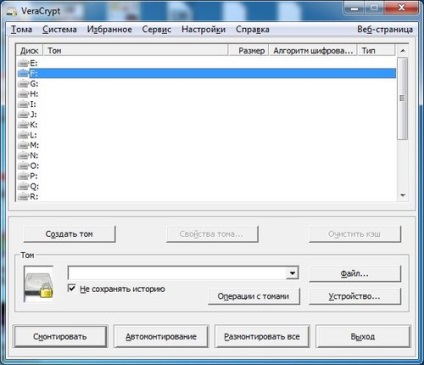

Fuss VeraCrypt és menj a Beállítások fülre. Ezután válassza ki a tételt Languange. A megnyíló ablakban meg kell találni az orosz listán. válasszuk ki a bal egérgombot, és nyomjuk meg az OK gombot. Az újraindítás után a felület program lesz az orosz.

Töltse VeraCrypt az orosz interfész nyelve lehet az alábbi linkre