Csinálhatok erőművi híreket és véleményeket

Az energiahálózatok potenciális hackelésének élénk vitái miatt úgy tűnhet, hogy az ilyen támadások minden nap felmerülnek.

A szabályozók, a hírszerző szolgálatok, a biztonsági rendszerek szállítói - mindannyian örömmel fogadtak egy forró téma és aktívan gondolkodnak azon, hogy a külföldi hírszerző szolgálatok által szponzorált hackerek feltörhetik a villamosenergia-rendszereket. Beszélj arról, hogy a támadók az ország egész területén kikapcsolják az áramot (és feltétlenül egy fagyos tél), segítenek egyes szervezeteknek arra, hogy növeljék befolyásaikat, és természetesen a védelmi költségvetésekre fordítsák őket.

De az egyik szakértő, aki a Biztonsági Elemző Csúcstalálkozón beszélt, nem osztja a közös véleményt. A kutató megfelelő kísérletet végzett, amely szimulálta az energiagazdálkodási rendszert, amelyet általában az erőművekben használnak.

A sikeres támadás a hálózatra nem elegendő adathalász üzenet vagy exploit-pack - sokkal komolyabb erőforrásokra van szüksége.

"Nagyon, nagyon nehéz. Nem elég, hogy hacker legyen az NBA vagy az FSB számára. Szükséged lesz egy villamosmérnök segítségére, hogy megértsd, mi történik a támadás alatt "- mondja Dewan Chowdhury, a MalCrawler alapítója. A Stuxnet-támadás ügyfelei nem támaszkodtak kizárólag olyan hackerekre, akik képesek a féreg szállítására az üzem rendszereire, úgy gondolja a szakértő. "A támadás fő fázisaként olyan alállomásmérnökre van szükséged, aki pontosan tudja, mit kell tennie."

A hackerellenes rendszerek másik akadálya a támadás magas költsége. Az alállomásokon használt eszközök ára körülbelül 5000 dollár, és konfigurációjuk több mint 100 ezer dollárba kerülhet.

"Ezek nagyon nehéz dolgok, annak megértéséhez, hogy egyedi képességekre van szükségünk" - mondja Chaudhuri. - Szüksége van a megfelelő profilú mérnökökre, akik képesek megérteni a rendszerek logikáját.

Ha a feladat - hogy kikapcsolja a hatalmat, akkor a hatékonyabb módja lehet a rágcsálók vagy a hóvihar hadserege, nem pedig a hacker, és nem nagyon ismeri az ipari automatizálási rendszereket.

"Az energiagazdálkodási hálózatot úgy alakították ki, hogy mindenféle energiát biztosítson" - hangsúlyozta Chaudhuri. - Ha az egyik alállomást lekapcsolják, a problémát másodpercekben megoldják. És annak érdekében, hogy kikapcsolják a nagyfeszültségű alállomásokat, és így megszüntessék a gerinchálózati hálózatot, hihetetlen erőforrásokra van szükség. "

Chaudhuri azonban figyelmeztetett arra, hogy a speciális szolgáltatásokhoz kapcsolódó hackerek a kritikus infrastruktúrákra (beleértve az energiahálózatokat is) támadnak, és sikeresek is. A Chaudhuri cég által kifejlesztett energiagazdálkodási rendszer modelljében a csali volt azonosítani a támadók akcióinak sorrendjét, akik behatoltak a hálózathoz. Az energiagazdálkodási rendszerhez való hozzáférés lehetővé teszi a hacker számára, hogy átvegye az irányítást az energiahálózaton. A kutatók által elhagyott kiskapukat különböző régiókhoz igazították, és bizonyos esetekben arra hívták fel a figyelmet, hogy a jól ismert APT-csoportok figyelmen kívül hagyták a kritikus infrastrukturális létesítményeket. Chaudhuri elmondta, hogy a csalifájlrendszer hibás diagramokat, szokásos műszaki dokumentációt, AutoCAD fájlokat tartalmaz, az alállomások helyére vonatkozó adatokat.

Az APT-csoportok képesek voltak "lefoglalni" a villamosenergia- és relékelosztást, amelyek képesek az erőművet leállítani a gerinchálózatról, és ezenkívül több ezer ember áramellátását megfosztanák.

A hackerek figyelmét olyan trükkök vonzására is fel kellett volna használniuk, mint a helytelenül konfigurált rendszerek, a védelem nélküli Wi-Fi hálózatok és más trükkök.

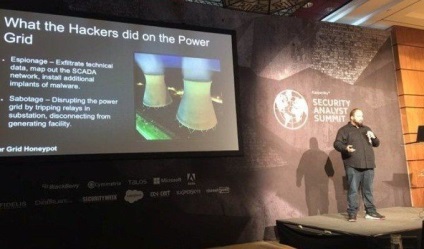

A lehetséges betörők különböző módon reagáltak. A támadók többsége megpróbálta felügyelni a megfigyelést, ellopni a technikai adatokat, megkerülni a SCADA hálózatokat vagy rosszindulatú programokat bevezetni. A frakciók képesek voltak megragadni a villamosenergia-hálózat felügyeletét, különböző tulajdonságokkal rendelkeztek: az amerikaiak, az oroszok és a kínaiak úgy döntöttek, hogy úriemberek, és nem érintik a hálózatot. A közel-keleti támadók megpróbálták megszakítani a hálózatot.

"Az adatok egyáltalán nem érdeklik őket" - ismerte el Chaudhuri. "Amint megragadták az energiagazdálkodási rendszer irányítását, minden nehézségbe rohantak, és mindent megtettek, amit akartak."

Ezzel szemben a befolyásos csoportok elhatározták magukat az elektromos hálózat közvetlen károsodásától, de mindazonáltal megpróbálták megszerelni a töréshez szükséges adatokat.

"Ha valaki le akar csapni az energiagazdálkodási hálózatot, szüksége lesz egy olyan szakértőre, aki megérti a témát, amelyre a támadók összegyűjtik a különböző adatokat - összegezte Chaudhuri. - Az összes áramellátó rendszer különböző. Az ugyanazon energiavállalathoz tartozó alállomásokon teljesen eltérő rendszerek és berendezések használhatók. A sikeres támadásért érdemes megértenünk az energiagazdálkodási hálózat konfigurációját, és ha rosszindulatú programot akarunk letiltani a hálózatot, akkor nem teheti meg nélküle. "