Know-how, előadás, hackerek módszerei

A nem irányított hacker-támadások módszereinek azonosítása

A nem irányított támadások módszerét használó hackerek nem keresnek bizonyos információkat vagy szervezeteket: alkalmasak bármely rendszer feltörésére. Képzettségi szintjük a nagyon alacsonytól a legmagasabbig terjed, és a motiváció elsősorban a rendszer megtörésére való figyelem felkeltésére irányuló vágy. Valószínűleg a kapzsiság is nyereséges, de amit ily módon akarnak szerezni, rejtély marad.

A hackerek a nem irányított támadások módszerével keresnek minden olyan rendszert, amely megtalálható. Általában nincs külön céljuk. Néha egy hálózatot vagy egy domain nevet választanak a kereséshez, de ez a választás általában véletlenszerű. Bármely szervezet támadás tárgyává válhat, amelyhez a hacker csatlakozhat a vezeték nélküli hálózathoz.

A hacker különböző módokon végez előzetes kutatást. Néhányan azonnal támadást indítanak, anélkül, hogy felderítenék és pontosan meghatároznák a célpontot, ha találnak egy hálózathoz kapcsolt rendszert. Előzetes hangzás után a támadást rendszerint a támadott rendszerektől hajtják végre, így a hacker "lefedi a sávokat".

Előzetes kutatás az interneten keresztül

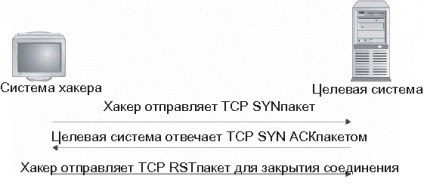

Ábra. 3.8. Rejtett beolvasás

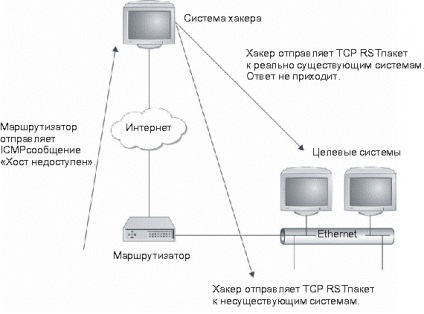

Ábra. 3.9. Szkennelés a kapcsolat visszaállításával

Vannak módszerek rejtett szkennelésre, amelyek lehetővé teszik a nyitott portok meghatározását. Általában a konkrét kikötők forgalmának átadásával történik. Ha a port bezárásra kerül, az RST-csomaggal válaszol, különben nem kap választ.

Előzetes kutatás vezeték nélküli hálózatokon keresztül

A vezeték nélküli hálózatok gyors elterjedése a szervezetekben és az otthoni felhasználókban is lehetővé teszi a "hírszerzés" hackelését. Az új elnevezés "wardriving" azt jelenti, hogy egy hacker egy számítógép és egy vezeték nélküli hálózati adapter segítségével hajtja körül a várost, felfedve a vezeték nélküli hálózatok belépési pontját. Ez olyan eszközt használ, mint a GPS (Global Positioning System - globális navigációs és pozícionáló rendszer), hogy rögzítse az ilyen pontok koordinátáit. Néha az ilyen felderítés a "warchalking" -gal együtt történik. A hacker az épületek járdáján vagy falán lévő krétajelek irányításával mutatja, hogy ezen a helyen nyílt vezeték nélküli hálózat van.

Miután azonosította a vezeték nélküli hálózatot, a hacker az internetkapcsolatot használva megtámad más webhelyeket. Ez a támadás tökéletesen elfedi a hackert, mert hamis nyomelem vezet a szervezet vezeték nélküli hálózatához. Még ha egy hacker jelenlétének felderítése is van, nagyon nehéz megismerni a helyét.

Az általános esetben egy hacker. a nem irányított támadások módszerével egy vagy több (nem túl sok) kihasználható. Az előzetes intelligencia segítségével megpróbálja megtalálni azokat a rendszereket, amelyekre ezek a kizsákmányolások vannak. A legtöbb hacker, miután megtalálta a rendszert, megpróbálja feltörni "egyszerre". A speciális leolvasó eszköz használatával fejlettebb crackerek több sebezhető rendszert találnak, majd egyszerre hozzák létre az összes rendszer elleni támadási forgatókönyveket.