Hogyan védheti eszközeit 2019-ben?

1. Bevezetés

Minden évben vannak hacker támadások, adatok lopás a népszerű oldalak és a műszaki szolgáltatások hibák. Kísértésnek számít, hogy a fejlesztők hibáit hibáztatják - mondják, nyitva hagyják az ajtókat -, de mindenki hibáztat. Míg azonban gondtalanul használja mindenütt ugyanaz jelszavakat, figyelmen kívül hagyja az utasításokat a készülék és letiltja a Windows Update, a homlok feltétlenül zhahnut rendes rake.

Minden évben egyre több felszerelés halmozódik fel a házban, ugye? Kevesen vallják meg, hogy minden otthoni otthonában lévő elektronikus dolog a személyes adatok szivárgásának forrása lehet.

1.1. Otthoni számítógép

A fertőzött otthoni számítógép, mint bármely eszköz, ugródeszkaként szolgálhat a többiek feltörésére. Ezért meg kell védenie a számítógépet.

Mint a fertőzés a számítógép fenyeget:

Figyelmen kívül hagyva a figyelmeztetést, hogy a program képes küldeni és fogadni SMS-üzenetek, azt kockáztatja, nem csak, hogy a fizetős szolgáltatások, hanem, hogy az összes pénzt a kártyáról a támadó. A hiányzó jogok SMS nem azt jelenti, hogy a program biztonságos: egy nemrég felfedezett trójai programot Super Mario Run Android, akinek a neve hasonlít a népszerű játék, ellopja a bemeneti felhasználói nevet és jelszót induláskor mobil banki programokat.

1.3. modemek

A modem (vagy útválasztó) ugyanaz a számítógép, mint bármely modern intelligens eszköz. Van egy processzor, memória, operációs rendszer és programok. Az IP kamerákhoz hasonlóan a modemek is érdekesek az intruderek számára. A modemek víruskeresője még nem létezik, az eszköz folyamatosan be van kapcsolva - egy ideális ugródeszka a más készülékek és webhelyek támadásaival szemben.

Még akkor is, ha nincsenek ismert könyvjelzők a firmware-ben, a tulajdonosok gondatlansága továbbra is fennáll. Például a D-Link modemekhez a beállítások eléréséhez a rendszeres bejelentkezés és jelszó "admin" és "admin". Kevés változás jelszavak és letiltja a külső hozzáférést (ha ilyen opció), ritkábban - frissíti az eszköz a legfrissebb firmware-t, ahol a fejlesztők is rögzíti a biztonsági problémákat.

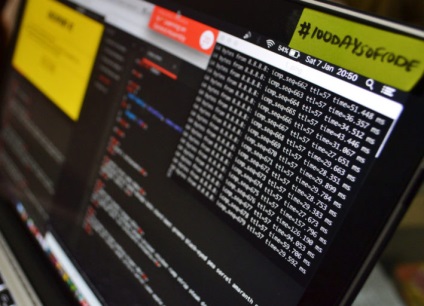

A belépési / jelszó-hozzáférés mellett a speciálisan tervezett lekérdezésekkel átveheti az irányítást az eszközön. Gyakran ez nem az emberek, hanem a fertőzött eszközök automatikus módban történik. A megtámadott routerek és modemek letapogatják a rendelkezésre álló hálózatokat, elkészítik a fertőzött eszközök listáját, és végrehajtják mindazt, amit a támadók megrendelnek botnetek létrehozásával.

Vásárolt egy kamerát, hogy gondoskodjon a házról? Várjon, hogy a fényképezőgépe megbetegszik valamilyen botnetből. Az IP kameráknak köszönhetően a Mirai botnet létezik.

Az IP-kamerák leggyakrabban névtelen kínai gyártókkal fertőzöttek, de a modern márkás bűnözők is bűnösek. Például a Samsung Smartcam firmware javítócsapatai annyira gondatlanok voltak, hogy a támadók kijátszották a hackelést. Talán most minden rendben van, de azt tanácsolom, hogy ebből a fényképezőgépről értesülhessek azokról, akiknek megvan, vagy akik meg akarják vásárolni.

Ajánlatok modemként: új firmware-t, jelszavak cseréjét.

Az intelligens eszközök védelme:

2. Használjon összetett jelszót az otthoni WiFi hálózathoz és az AES titkosításhoz. Minél kevesebb külföldi van, annál jobb. Ha lehetséges, tiltsa le a WPS funkciót a modemen, ha az utasítások azt mondják, hogyan kell csinálni - elég egyszerű választani egy PIN kódot a gyors hálózati kapcsolat érdekében.

1.5. Cloud adatok tárolása

A felhőben lévő adatoknak tagadhatatlan előnye van - bármely eszközzel együtt dolgozhat velük, ha csak az internet. Ez a felhőalapú adattárolás fogalma: mindig hozzáférhet az adatokhoz az interneten keresztül, még akkor is, ha azokat külön tárolják, a világ legtávolabbi sarkában.

A felhő tárolás fogalma, mint bármelyik hasznos koncepció, behatolt az élet minden területén:

A "felhőkről" szólva nem hagyhatja figyelmen kívül a cloud computing fogalmát. A számítási teljesítmény ugyanolyan erőforrássá válik, mint a víz, a gáz és az áram. Mint ilyen, a felhőalapú számítástechnika csak fényt és jó teljesítményt hordoz, lehetővé téve a fejlesztők számára, hogy a kiszolgálókon menthessenek és korábban elképzelhetetlen technológiákat valósítsanak meg, de mindennek van sötét oldala. A szellemi asszisztensek, az Apple Siri, az Amazon Alexa és mások felismerik a hangot, és a felhőalapú számítástechnikával kapcsolatba lépnek a tulajdonosával. Az ötlet egyszerű: miért teszik az eszközöket "gondolkodnak", amikor adatokat küldhetnek a szervernek és visszaadhatják a feldolgozott választ?

Az adatok eltulajdonításáról a hétköznapi felhasználók fél tucat év után tudnak megismerkedni. Ez idő alatt a támadók több millió alkalommal látogathatják el az e-mailjeit, elolvashatják az üzeneteiteket, és minden információt felhasználhatnak a zsoldos célokra.

2. Valami más

Nagyon sokat tehetsz:

- Intelligens óra az Android OS rendszeres értékesítés a kínai bolhapiacon.

- Modern televíziók, "intelligens" hűtőszekrények és egyéb háztartási eszközök, amelyek képesek az internethez való csatlakozásra.

- A modern autók fedélzeti számítógépe.

- A távirányítón keresztül hangolt pacemakerek is feltörhetők, és kényszeríthetik a szív ritmusát.

A lista messze nem teljes. Most már csak a biztonsági kutatók támadnak valamilyen technológiát. De bármikor az emberek elkezdhetnek cselekedni, nem annyira tisztességes. Először is, azoknak a felhasználóknak, akik nem gondoskodtak időben védelemükről, szenvedni fognak.

Tetszett? Ossza meg barátaival: