Secure Site hacker megelőzése sql-injection

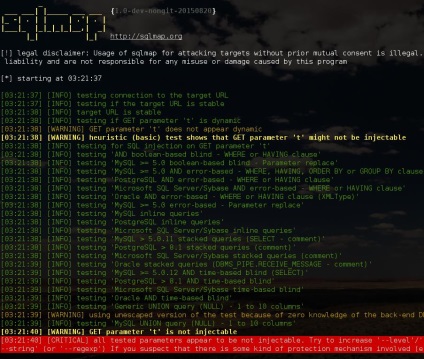

Egy friss cikk arról, hogyan lehet feltörni weboldalakat, feltéve, hogy az SQL-injekciót. Én beszéltem sqlmap programot. Abban az időben az írás (több fordítást és a vizsgálati módszert), én kellemetlen meglepetéssel a telephelyek száma, a kisebb vagy nagyobb mértékben fogékonyak a SQL-injekciót.

Mivel a népszerűsége az ilyen eszközök sqlmap és ő, valamint a nagy számú helyek függvényében SQL-injekciók, elhatároztam, hogy írok néhány tipp kezdő programozók PHP hogyan kell védeni az adatbázis hackerek ellen.

Azonosítani figyelemmel, hogy a biztonsági rés a forgatókönyvet, azt fogja használni sqlmap, hogy nem fog a lokalhoste, és egy igazi gazda. Ahhoz, hogy gyorsítsák fel a folyamatot tesztelés különböző változatai a forgatókönyvet, majd szerkeszteni őket közvetlenül a tárhely (Hogyan kell szerkeszteni a dokumentumot közvetlenül hosting). Menjünk.

Mi jut el a d paraméter közvetlenül az sql lekérdezés.

Ebben tárcsázott nyilvánvalóan veszélyeztetett script:

Csak egy új vonal megszabadulni az összes problémát:

Ne feledje, hogy a szűrés (például szűrő) kell feltétlenül az összes adat jön „oldalán”, azaz a felhasználó. Még a cookie-kat, még azok is, amelyek látszólag bedrótoztak például a legördülő listából a három lehetőség közül - a kiválasztott opció küldeni a szerverre. Úgy tűnt, eleve érték segítségével az SQL-injekciók? Ez nagyon egyszerű, modern böngésző nélkül is speciális plug-inek segítségével szerkesztheti a HTML-kódot a légy. Ie vársz három érték egyikét, és kap ügyesen épített SQL-lekérdezés.

Egy másik gyakori hiba - kezdő programozók úgy gondolja, hogy van egy oldal „minden” - azok, akik felelősek a működését a helyszínen. És vannak olyan oldalakat webmesterek: Admin, műszaki scriptek, stb Ezek a programozók lusták (vagy nem tartja szükségesnek) átvizsgálására / filter adatokat. Ez egy durva hiba - a és a szűrő mindenhol!

2. Szűrés és adatredukciót a várt típusú

Észrevetted, hogy ahelyett, hogy a $ _GET [ 't'] használom filter_input (INPUT_GET, 't'). Csinálom az oka.

Ha azt várjuk, hogy megkapja csak a számot, majd valami hasonló filter_input (INPUT_GET, „t”, FILTER_SANITIZE_NUMBER_INT)

Ha azt akarjuk, hogy eldobjuk összes tag és a speciális karaktereket, fel tudjuk használni filter_input (INPUT_POST, „t”, FILTER_SANITIZE_STRING, FILTER_FLAG_STRIP_LOW) eredményeként eltávolítja az összes tag eltávolítják, és speciális karakterek vannak kódolva.

Nézzük az első veszélyeztetett script, és próbálja kiszűrni az adatokat, mint ez:

Ie paraméter sebezhető vak injekciót.

5. Ellenőrizze az összes változó a lehetőségét Injection

Változók, amiről gyakran figyelmen kívül hagyott:

6. mod_security (vagy más tűzfal webes alkalmazások).

mod_security nem fogja megoldani a problémát az Ön számára, ha a szkripteket, tele hibákkal és lyukak. De mégis, ez jó, hogy megerősítse a szerveren. Azt javaslom én ugyanazt a cikket:

következtetés

Ebben a cikkben, általam vázolt tudásukat, amely lehetővé teszi, hogy elkerüljék az SQL-injekció programozás PHP. Nem állítom, hogy a végső igazság, úgyhogy örömmel hallani a saját módszerek és technikák.

Kapcsolódó témák

Távoli gép Hacking segítségével Cypher. Üdvözlet! Ebben a témában fogok bemutatni hacker távoli host-Cypher programot. Ez lehetővé teszi számunkra, hogy adjunk egy hasznos végrehajtható.

THC-Hydra: egy nagyon gyors hálózati bejelentkezési krakkoló. hidra program támogatja a rengeteg szolgáltatás, mert a sebesség és a megbízhatóság elnyerte a jól megérdemelt elismerést körében tesztelők.

Hogyan kell telepíteni az AMD APP SDK Kali Linux. Ez az utasítás egy sorozat, hogyan kell telepíteni GLRX, AMD APP SDK, CAL ++ és Pyrit Kali Linux. Az ötlet az, hogy telepítse a megfelelő illesztőprogramokat a Kali.

VoIP Pentesting a Viproy Szia Forum! Rendszeresen, mint a téma a VoIP áll közel hozzám, én keresem eszközök penetrációs vizsgálat a szervereket. És csak poba.

Linux alapjai - parancssor és egy fájlt. Mielőtt birkózni a Kali Linux, meg kell navigálni szabadon alapfogalmak a Linux. Képes együttműködni a Linux lesz nagyon.