Hogyan védi a fiókot Hacking Guide beállításával kéttényezős hitelesítés

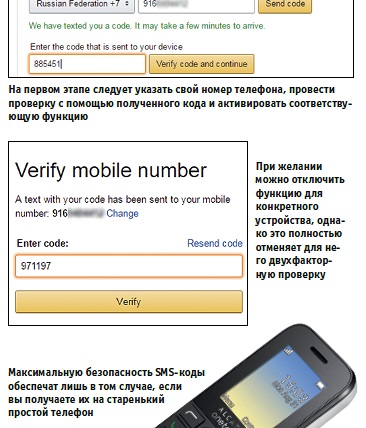

SMS-kódok lépnie

Malwarebytes cég szakértők azt állítják, hogy a vírusok a legvalószínűbb, hogy a készüléken keresztül feltört alkalmazás. A telepítéshez elég linkre kattintva. Ahhoz, hogy biztonságos, csak le alkalmazásokat a hivatalos Apple boltokban alkalmazások és a Google, valamint kikapcsolni a beállításokat a szoftver telepítése az ismeretlen forrásból származó.

Optimális védelem a segítségével egy második SIM-kártya

Védelme az alkalmazás ujjlenyomat

Is, akkor olvassa el a QR-kód nem hagyományos alkalmazás „kamera”, és közvetlenül a TOTP-alkalmazás. Ajánlott a kapcsolatot a programban vannak ellátva hozzáférési védelem. Részben azért, hogy megvédje magát, akkor is használhatja a kódot archívumban. Mindkét alkalmazás esetében ez a funkció nem hibák.

USB kulcs a második tényező

Maximális védelem a fiók biztosítja a USB-tároló gyűrű U2F hardverkulcs (Universal második tényező), amely megvásárolható mintegy 700 rubelt (lásd. A jobb oldalon). Ha ön használ technológiai ellenőrzési SMS és 2FA hackerek képesek olvasni a kódot útján támadás „man in the middle”, abban az esetben, U2F még ez is lehetséges. A beállítás során a szolgáltatás létrehoz egy pár nyilvános / titkos kulcs.

Kattintson a lehetőséget „megerősítése belépéskor” és a bejegyzés melletti „biztonsági kulcs” a következő ablakban kattintson a „Kulcs hozzáadása”, majd - a „Kulcs hozzáadása”.

Mivel ez a helyzet 2FA opciót, akkor kell deaktirovat SMS-okból, ha ő is részt vett. Tartsuk szem előtt, hogy ezek után mehet a szolgáltatás csak akkor, ha az USB-kulcsot. Ezen kívül meg kell adnia a Windows vagy Mac.

Védelme védett alkalmazások

Az olyan cégek, mint a Google és a Facebook, kínálnak egy másik, biztonságosabb megoldás: hitelesítést az egyedi alkalmazások. Ezek a programok úgy működnek, mint U2F modell szerint. Ha készen áll, hogy menjen a szolgáltatás bizonyos eszközök, a megfelelő kérést jelenik meg az alkalmazás. Meg lehet elfogadni vagy elutasítani. Ha jóváhagyják, a bejelentkezési kérelmet küld az információkat kódolt formában, amely kizárja annak lehetőségét, hogy a „man in the middle” támadásokat.

FOTÓ: a gyártó vállalatok; Shutterstock / Fotodom.ru