Blokk az ICMP forgalom biztonsági kérdés - 14 byte

ICMP - az alma a széthúzás

Sok hálózati rendszergazdák úgy gondolja, hogy a tűzfal vezérlő üzenetek (Internet Control Message Protocol (ICMP) protokoll biztonsági kockázatot jelent, és ezért mindig blokkolva van a tűzfalon. Igaz, hogy a protokoll néhány kapcsolódó biztonsági kérdések, és ezt a részt le kell zárni kérések . De ez nem ok arra, hogy blokkolja az összes ICMP-forgalmat!

ICMP-forgalmat számos fontos funkciója van; némelyik hasznos hibaelhárítási célból, míg mások szükségesek a hálózat megfelelő működéséhez. Az alábbiakban részleteket néhány fontos elemei az ICMP protokoll, amit tudnia kell. Meg kell, hogy tükrözze hogyan lehet a legjobban átadni nekik a hálózaton keresztül.

Echo és Echo kérés és válasz

IPv4 - Echo kérés (Type8, Code0) és Echo Reply (Type0, Code0)

IPv6 - Echo kérés (Type128, Code0) és Echo Reply (Type129, Code0)

Mindannyian tudjuk, hogy a ping. - az egyik első eszközök hibaelhárítás. Igen, ha bekapcsolja a berendezés-feldolgozása ICMP csomagokat, az azt jelenti, hogy a fogadó már elérhető felderítésére, de nem a webszerver nem figyeli a 80-as porton, és nem küld választ az ügyfél kéri? Természetesen, a blokk még mindig, és ezeket a kérelmeket, ha igazán akarjuk, hogy a szélén a hálózat volt a DMZ. De blokkoló ICMP forgalom a hálózaton belül, hogy ne erősítse a védelmet, másrészt, hogy a rendszer szükségtelenül bonyolult folyamat hibaelhárítás ( „Check kérjük visszavonják, ha az átjáró hálózati kérésekre?” „Nem, de én nem ideges, mert én ez nem mond semmit! „).

Ne feledje, akkor is átengedi a lekérdezések egy bizonyos irányba; például beállítani a berendezést úgy, hogy az Echo kérelmeket a hálózat volt az internet és az Echo választ az interneten a hálózathoz, de fordítva nem.

Packet fragmentáció szükséges (IPv4) / csomag túl nagy (IPv6)

IPv4 - (Type3, Code4)

IPv6 - (Type2, Code0)

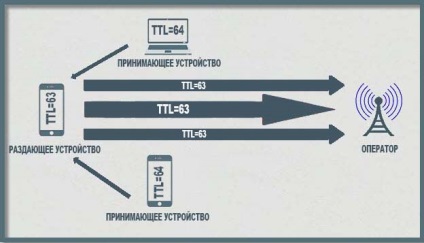

Do not Fragment - ICMP nem fog múlni!

Átadása IPv4-bites csomagot a Do not Fragment (többségük!) Vagy az IPv6-csomag (ne feledjük, hogy nincs töredezettsége IPv6 routerek), amelyek túl nagyok ahhoz, hogy meg kell küldeni az interfészen keresztül, hatására a router eldobja a csomagot, és formája válasz átviteli forrás az alábbi ICMP-error: Szükség fragmentáció (darabolás szükséges), minden csomag túl nagy (csomag túl nagy). Ha a választ ezek a hibák nem lesz képes visszatérni a küldő, értelmezi hiányában igenlő válasz a csomagok kézbesítése ACK (nyugtázás) a vevő, a túlterhelés / veszteség és a forrás ismételt megküldése csomagok eldobásra kerül.

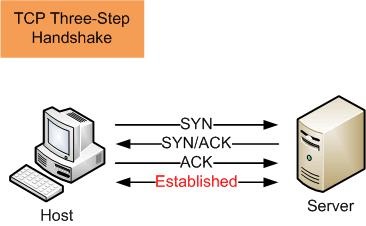

Nehéz azonosítani a hiba okát, és gyorsan megoldják, TCP-kézfogás csere folyamat (TCP-kézfogás) megfelelően működik, hiszen a kicsi csomagok, de amint van egy tömeges adattovábbítást ülés lóg, mint a forrás sebességváltó nem kapsz hibaüzenetet.

Tanulmány a csomagok kézbesítése

RFC 4821-ben tervezték, hogy segítse a résztvevők át a forgalom a hálózaton, hogy kap körül ezt a problémát, kutatási pályát csomag (Path MTU Discovery (PLPMTUD). Normál képes érzékelni a maximális adatmennyiséget (Maximum Transmission Unit (MTU). Átvihető protokoll egy iteráció, fokozatosan növelve a maximális méretét hasznos adatblokk (maximum szegmens méret (MSS). annak érdekében, hogy megtalálják a lehető legnagyobb nélkül csomag töredezettség útban az adótól a vevőhöz. Ez a funkcionális y enshaet függ időben történő átvételét hiba válasz protokoll átjáró vezérlő üzenetek (Internet Control Message Protocol (ICMP), és elérhető a legtöbb hálózati verem eszközök és kliens operációs rendszerek számára. Sajnos, ez nem olyan hatékony, mint a közvetlen adat a lehető legnagyobb mennyiségű továbbított csomagokat. Kérjük, hogy ezeket az üzeneteket ICMP protokoll vissza az átviteli forrás, igaz?

A felesleges csomag adásidő

IPv4 - (Type11, Code0)

IPv6 - (Type3, Code0)

A traceroute - egy nagyon hasznos eszköz a hibaelhárítás hálózati kapcsolatok két gép között, részletezve minden lépésnél.

NFT és SLAAC (IPv6)

Útválasztó kérelmezés (RS) (Type133, Code0)

Útválasztók (RA) (Type134, Code0)

Neighbor Solicitation (NS) (Type135, Code0)

Neighbor reklám (NA) (Type136, Code0)

Átirányítása (Type137, Code0)

Ez az öt típusú ICMP üzenetek nem blokkolja a hálózatban (nem veszi figyelembe a külső kerülete) az IP-alapú adatátviteli protokollt a megfelelő működéshez.

Néhány szó a sebességhatárt

Bár ICMP-üzenetek, amelyek hasonlóak a jelen cikkben ismertetett nagyon hasznos lehet, ne feledje, hogy a generációs ezeket az üzeneteket vesz processzor időt a router és a forgalmat generál. Tényleg azt várják, hogy kap 1000 ping másodpercenként a tűzfalon keresztül egy normális helyzet? Vajon tekinthető normális forgalom? Valószínűleg nem. Korlátozni a hálózat sávszélessége az ilyen típusú forgalom ICMP, ahogy jónak látja; Ez a lépés segít megvédeni a hálózatot.

Olvasd, felfedezni, és megérteni

Tekintettel arra, hogy a vita a témában „blokkolására vagy ne blokkolja» ICMP-csomagokat, mindig zavart okozhat, viszály, azt javaslom, hogy további tanulmányokat ebben a témában függetlenül. Azon az oldalon, hozott egy csomó linket, azt hiszem, egy teljesebb megértése a kérdéseket kell időt arra, hogy olvassa el. És tájékozott döntéshez, hogy mi a legjobb a hálózathoz.

Több mint 10 éve segíti a vállalkozásokat, barátai és ismerősei építeni számítógépes hálózatok és konfigurálja rendszerek és alkalmazások gyors és minőségi vzamodeystviya.

lásd még