A vkontakte hogyan gyűjt rólunk információkat - vkontakte - fórum

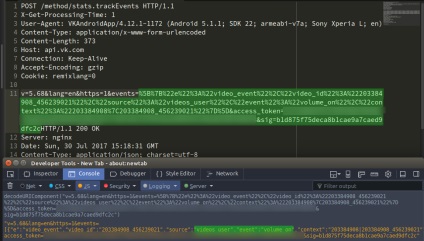

Napjainkban a hivatalos VKontakte Android alkalmazás elfoglalt forgalmának felkutatásával megpróbálva megtalálni azokat a funkciókat, amelyeken az API felhatalmazza a hivatalos zenei alkalmazásokat, meglehetősen érdekes tartalmak lekérdezésével találkoztam.

Frissítés 6

És azonnal, ez az, amit Andrei Rogozov (valahol) említett az információkról.

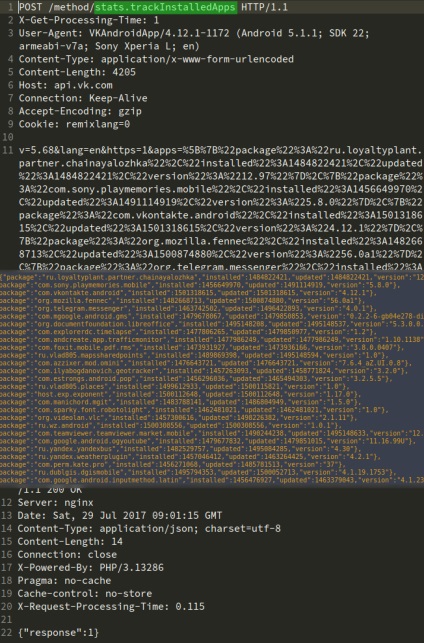

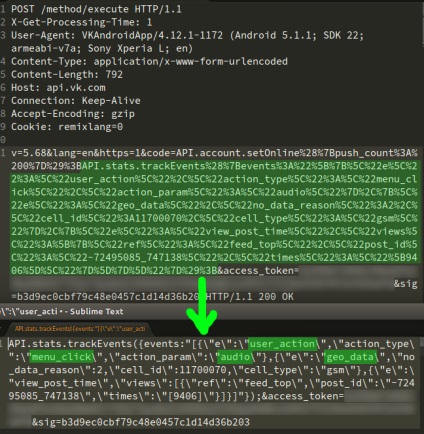

A legfurcsább dolog, hogy számomra úgy tűnt, hogy az alkalmazás lecsapolta az eszközön telepített felhasználói alkalmazások teljes listáját. Hogy miért. (a képernyő közepén az alkalmazások paraméterének dekódolt stringje lett beillesztve)

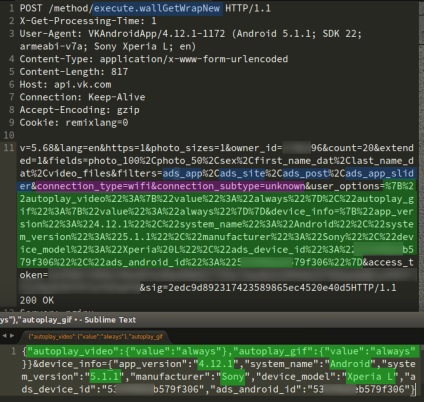

Az alkalmazás elküldi az összes felhasználói műveletet: a menüben az "audio" szakaszba, a "geo_data" -ba költözött - valószínűleg elküldené az eszköz hozzávetőleges (vagy akár pontos) helyét. A kérdés az, hogy miért, ha a felhasználó nem keres valamit a közelben? Nem, hogy megkönnyítse a felhasználó életét, például a releváns adatok lekérésével a keresésben - nincs semmi baj ezzel, de miért küldi el a geoadatokat, amikor megnyit egy bejegyzést? Nem világos.

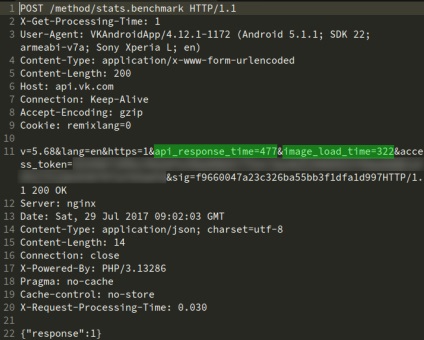

Az alkalmazás referenciaértékeket és valamilyen oknál fogva elküldi a lekérdezési időt az API-nak és a képek betöltésének idejét. Úgy tűnik, az átlagolt adatok.

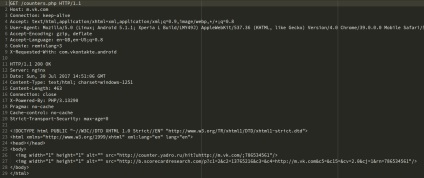

Még mindig nem értem, hogy mikor, milyen feltételek mellett és miért van betöltve a láthatatlan WebView az alkalmazásban az m.vk.com/counters.php oldalon. Mert ebből két mérési képpont (a HTML-kód alján) és a favicon betöltődnek. csaló statisztika? frissítés: pár perc múlva újabb kérést küldtünk, már más számokkal az img címkékben - annak érdekében, hogy a képtár ne indítsa el a gyorsítótárból, és a kérés a metrikus elemhez még mindig valós volt.

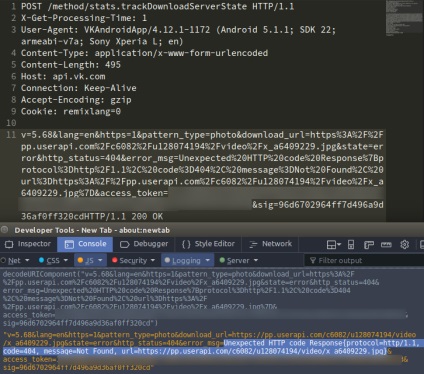

Néhány negatív: az alkalmazás hibaüzeneteket küld, például ha egy kép letöltésére próbálkozik (pl. Csatolták a bejegyzéshez), de valamilyen hiba történt. Egy példa jelenik meg a képernyőn, amikor a kép egyszerűen hiányzik a szerverről (404 Not Found error). friss: bár itt volt egy pillanat, amikor az állam = siker, és nem volt más "azonosító jel".

Frissítés 2

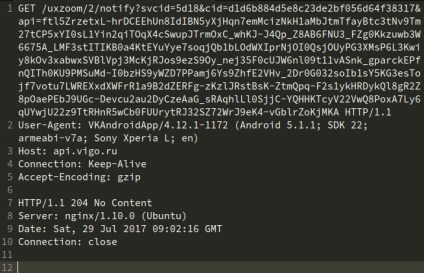

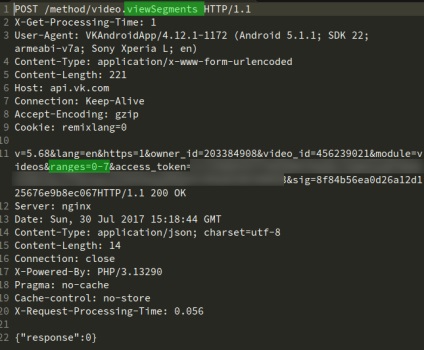

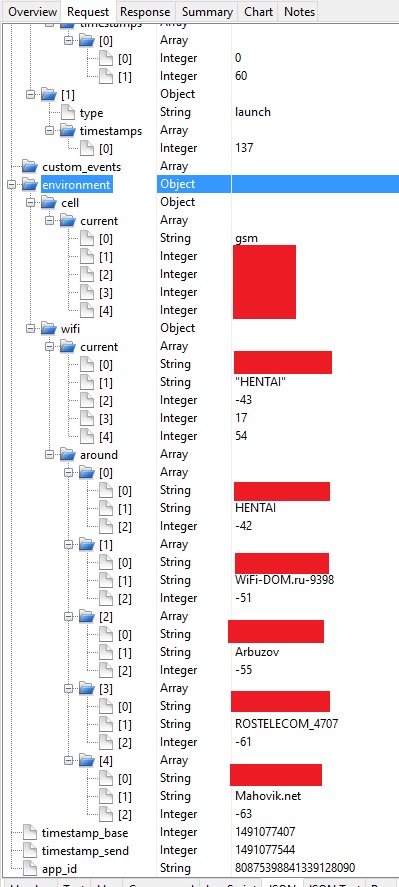

Barátbarát-fejlesztő Andrew további screenshotokat készített arról, hogy mi csatlakozik az Android hivatalos alkalmazásához.

Csak a rendszer verziója, alkalmazás verziója, beviteli módja.

”. maga a kiigazítás később jelent meg, nem azonnal, a magvakhoz képest. Az ilyen adatok mentesítése messze új számomra, és a kávé már régóta kikapcsolt. A legrosszabb az, hogy a soap.ru libverify gyűjt a szimulátorok sorozatait, a mytracker-lac-et és a cid-et. Olyan ez, mint Andrew. SIM-kártyák sorozata, stb. Ezért kell emelni egy HYIP-et. "

Frissítés 4

Grigory Klyushnikov. a korábbi alkalmazás fejlesztője, kiderült, maga ellenezte a Vigo szolgáltatásainak bevonását az alkalmazásba:

- Vigo sokáig ott volt, bemutattam. A kezdetektől fogva ellenkeztem, de mindenki ismeri a véleményemet arról, hogyan. És te ott van, mielőtt a Meilovski MyTracker nem jutott el, maga a test.

És itt Vigo valójában írja le, ahogy Gregory írta:

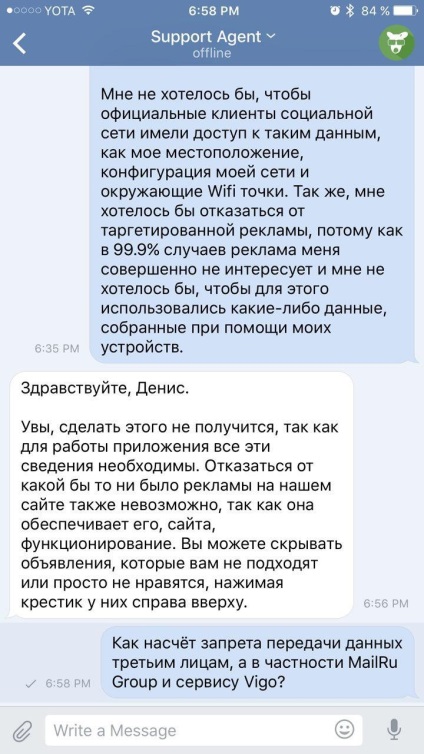

5. frissítés: Válaszok a VKontakte-től

Mobil műszaki támogatás

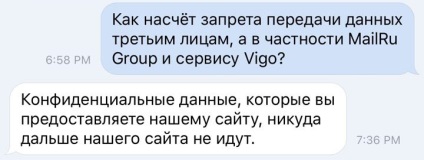

Denis úgy döntött, hogy továbbra is választ kap kérdéseire, és felkéri őket a mobil támogatásra VC (id333)

A beérkezés módjáról

Előkészítés: SSL tanúsítvány létrehozása

Ha csak elkezdjük a szippantást, akkor csak olyan nyers adatokat fogunk kapni, amelyeket nem lehet feldolgozni, mert azokat a HTTPS protokollon keresztül továbbítják - az adatok titkosítva vannak. Annak érdekében, hogy adatokat nyerhessünk, megváltoztatjuk a tanúsítványt, amelyet létrehoztunk. Így megfejthetjük ezt a forgalmat.

openssl req -x509 -newkey rsa: 4096 -keyout key.pem -out cert.pem -nap 365

Ezzel a paranccsal létrehozunk egy tanúsítványt, ahol a key.pem a kulcsfájl, a cert.pem a tanúsítvány.

A kifejezés billentyűben írjon be valamilyen jelszót. Még mindig szükségünk van rá. Ezután ismételje meg újra. A fennmaradó mezők üresen maradhatnak / nem lépnek be. Ha elkészült, két fájl fog megjelenni az aktuális könyvtárban.

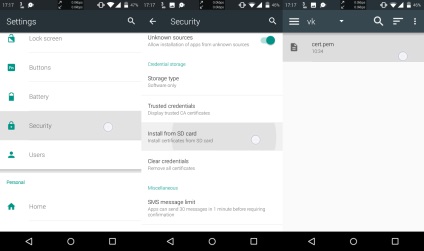

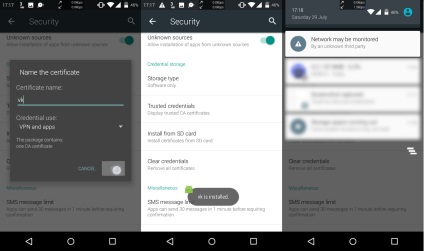

Lépésről lépésre telepítési tanúsítvány az Android 5.1 rendszeren

A tanúsítvány telepítve van.

Előkészítés: port továbbítás

Visszatérünk a Linuxba, bejutunk a terminálba:

sudo sysctl -w net.ipv4 .ip_forward = 1

sudo iptables -t nat -F

sudo iptables -t nat -A PREROUTING -p tcp --port 80 -j REDIRECT - a portok 8080

sudo iptables -t nat -A PREROUTING -p tcp --port 443 -j REDIRECT - a portok 8443

sudo iptables -t nat -A PREROUTING -p tcp --port 587 -j REDIRECT - a portok 8443

sudo iptables -t nat -A PREROUTING -p tcp --port 465 -j REDIRECT - a portok 8443

sudo iptables -t nat -A PREROUTING -p tcp --port 993 -j REDIRECT - a portok 8443

sudo iptables -t nat -A PREROUTING -p tcp --port 5222 -j REDIRECT - a portok 8080

Előkészítés: Ettercap

Az Ettercap telepítése:

sudo apt-get-y install ettercap

Telepítés után futtatjuk.

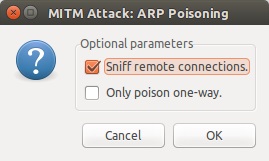

Data Sniffing

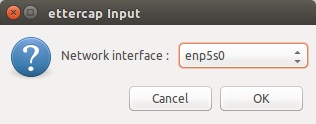

"Sniff" -> "Unifed szippantás". Az interfész kiválasztó ablakban általában kiválaszthatja a kívántat (talán wlan0, wlp1s0, enp5s0), ha nem az egyik - válassza ki a sajátját. "OK."

Interfészkiválasztás

Következő: "Hosts" -> "Hosts keresése". Várakozunk a beolvasó állomásokra.

Szerverek beolvasása

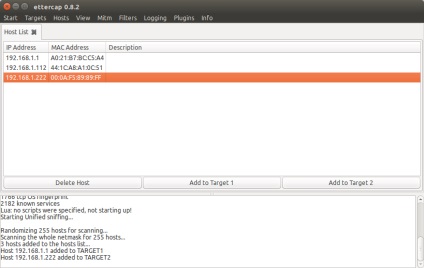

Ezután "Hosts" -> "Hosts list". A listában válassza ki az útválasztó IP-címét (192.168.1.1-es vagyok), és kattints az "Add to target 1" -re, majd válaszd ki az IP-eszközöket (192.168.1.222), majd a "Add to target 2" -t.

Ezután "Start" -> "Start sniffing".

frissítés

Mint később Anton javasolta. A sniffelés két kattintással Android alkalmazások segítségével végezhető el, és ezt a hosszú utasításra nincs szükség. De. akinek kényelmesebb.