Lessons XSS 2. lecke

Ebben a részben megnézzük gyakorlati példákat részesülő XSS sebezhetőség.

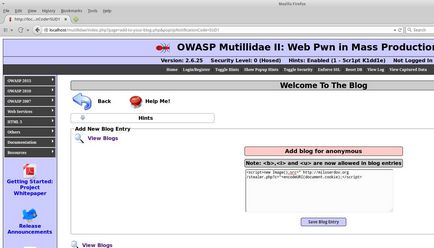

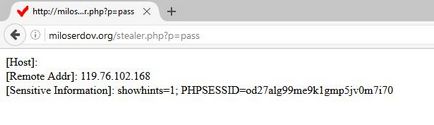

Személyazonosság-lopás útján XSS és átviheti őket egy távoli szerveren

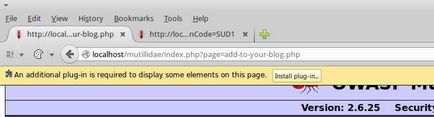

Ez a legnépszerűbb változata működés XSS. Emellett XSS sebezhetőséget a cél webhelyet, szükségünk van egy szerver, amelyen az adatokat küldi. Mivel sérülékeny területeken használom a különböző webes alkalmazások a Web Security Dojo. Mivel a szerver, amely adatokat gyűjtenek, azt fogja használni az egyik hosts (tanulási lehet leírni itt prodelyvat a localhost'e, vagy keresse bármely szabad tárhely PHP, vagy csak vásárolni tárhely.

Ahhoz, hogy fogadni és megjeleníteni az adatokat fogom használni a következő kódot:

Állítsa fájlok tárolása és jelszót (pass).

Akkor ellopják a HTML kódot:

Illetve az egyedi elemek:

Lopás HTML kód van értelme, ha a megcélzott felhasználói lát valamit, ami nem elérhető az oldalon.

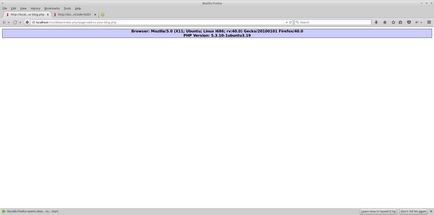

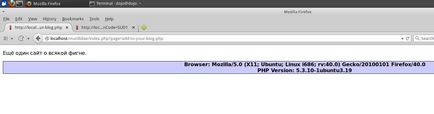

Változtatni a kinézetét a helyszínen XSS

Hasonlóképpen, a honlapon lehet nélkül maradt tartalom:

És így, a tartalmát nem csak a kiválasztott elem:

Meg lehet változtatni a tartalmat a webhelyen:

Add valamit magadnak:

És tegyen meg mindent a stílus.

Bevezetés elfogó billentyűleütéseket, amikor XSS (billentyűzetfigyelők)

Hozzáadása billentyűzetfigyelők (program, amely rögzíti az összes billentyű lenyomásakor a felhasználó) legígéretesebb tárolva sebezhetőségét XSS. Jóllehet nem állandó XSS billentyűnaplózók lehet ezt a munkát.

Eltéríti minden karakternél, beleértve a felhasználóneveket és jelszavakat beírni.

A forráskód exploit.js.

Megjegyzés: a sort:

Második exploit.php fájlt.

Ebben, nem tudja megváltoztatni semmit - kivéve a jelszót beállítani a saját.

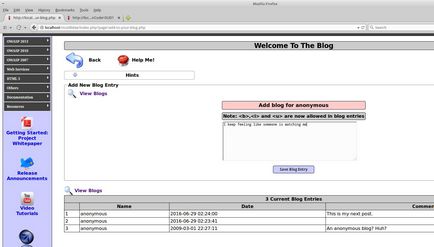

Az oldalon a meglévő tárolt XSS bemutatjuk:

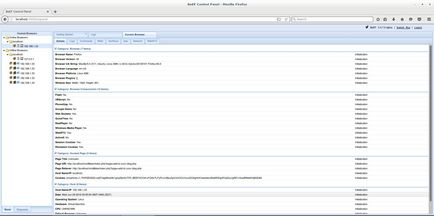

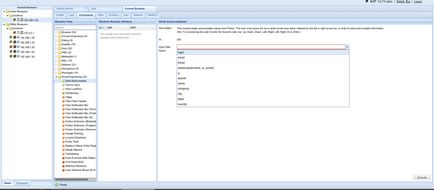

Podtseplenie marhahús

A támadó indít marhahús a saját szerverén:

A kód, amit beilleszteni egy oldal ki van téve a XSS:

Ha valaki megnéz egy oldalt a saját kódját, azt látjuk, hogy a Control Panel marhahús:

Végezze el a különböző támadások:

Tippek XSS kiaknázása és bypass szűrők

Összegyűjtött itt van néhány példa, amely segíthet, hogy megkerülje XSS szűrők, hasznos lehet a különböző kontextusokban, és segíthet végző XSS.

Alapvető hasznos XSS:

Bypass korlátozó script tag helyett a nyilvántartásban:

XSS címkék használatával fényképek és HTML:

Csak akkor működik a Chrome

Az összefüggésben stílusok (csak akkor működik régebbi verziói IE. 8. példa IE, IE 7)

Ha a bemeneti címkét belül