Zaproxy penetrációs tesztelés a webes alkalmazások

Mi a vonat szakemberek a területen az informatikai biztonság -, hogy a szakember a területén az informatikai biztonság, az alapoktól kezdve, hogy a kiindulási szintet. A képzést követően képes lesz a szolgáltatásnyújtás lefolytatására penetrációs vizsgálat (legális hackelés)

OWASP Zed Attack Proxy (ZAP) - egy könnyen használható integrált behatolás tesztelés szerszámot és megtalálni a gyenge pontokat webes alkalmazások.

Úgy tervezték személyek által különböző tapasztalatok a biztonság terén, és ezért ideális a fejlesztők és funkcionális teszterek, akik az új penetrációs tesztelés. De ez a program nem lenne haszontalan, és tapasztalt pentesterov - azt fogja találni a helyét a saját eszköztár.

Egyes funkciók ZAP:

Egyes funkciók ZAP:

- Nyílt forráskódú

- Cross-platform

- Könnyen telepíthető (Java szükséges 1,7)

- Teljesen ingyenes (nincs díj a „Pro” változat)

- Hangsúly a könnyű használat

- átfogó segítséget

- teljesen nemzetközivé

- Lefordítva több tucat nyelvre

- Ez alapján a közösség bevonásával aktív támogatása

- Aktívan fejlődő nemzetközi önkéntes csapat

Utasítás használata ZAProxy

Ez elég egyszerű. A program futtatásához, írja be a terminál

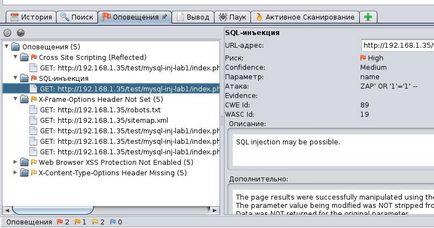

Ezt követően, a pók elkezdi építeni a fa oldalaira és a szkenner elvégzésére különféle teszteket a talált oldalakat. Amikor a biztonsági rések mellett jelenik meg a számok zászlók: piros azt jelenti, nagyon súlyos biztonsági rés (például az SQL-befecskendezés és XSS). Az oldal fa veszélyeztetett szakaszok az oldalon is meg kell jelölni.

A mai nyilatkozata meglehetősen rövid - további lehetőségeket akkor nézd magad, azt hiszem, egy csomó kérdést, nem okoznak.

Kapcsolódó témák

Hyde SQL Injection Ma fogok beszélni az ilyen típusú támadásokat ismert SQL Injection. Attack SQL-injection áll beillesztést vagy „injekció» SQL-lekérdezést keresztül igen.

A nyomtató Exploitation Toolkit (PRET) Ebben a cikkben megvizsgálunk egy eszköz tervezett penetrációs tesztelés ellen nyomtatók. A nyomtató kizsákmányolás.

Hogyan lehet engedélyezni a VPN Kali Linux - a problémák megoldásához. Hogyan tudom kijavítani a problémát képtelen felvenni VPN - VPN felvétel Kali Linux Virtual Private Network (VPN) húzódik egy privát hálózat révén obschedos.

Hostintel - kutatásából rosszindulatú host. Fordítás: Anna Davydova Forrás: n0where.net kutatásából rosszindulatú host: hostintel Letöltés hostintel Ezt az eszközt használják.