Közös hitelesítés azt jelenti ADFS kölcsönhatás, ablak ez pro

Informatikai infrastruktúra a vállalat

Adjon partnerek az adatokhoz való hozzáférést az Active Directory Federation Services

Mielőtt elkezdené A Szövetség Service Review, ami a legfontosabb eleme a ADFS, szeretnék néhány szót a terminológia használata terén egységes hitelesítést. A cég lehet a szállító hitelesítés szolgáltató források vagy a kettő kombinációja a szerepek. hitelesítés-szolgáltató - a szervezet, amely létrehozza a felhasználói fiókok és kezelni őket. erőforrás szolgáltató hozzáférést biztosít forrásokat és irányítja ezt a hozzáférést. A hitelesítés-szolgáltatók és az erőforrások, néha a sziget; a kifejezés hangsúlyozza azok egymástól elszigetelve. A szigetek lehetnek különböző szervezetek, de lehet létrehozni ugyanazon a vállalaton belül. A feladat ötvözi hitelesítési eszközt, mint például a ADFS, pontosan hogy egyesítse ezeket a szigeteket.

Bent a ADFS összevonási szolgáltatás komponens egy szolgáltatás, amely létrehoz egy hitelesítési jelzők fájlokat és ADFS biztonsági tokeneket. Ennek köszönhetően a szerepet szolgáltatás összevonási szolgáltatás host lesz a Trust Center, amely megfelelően védeni kell. Az összevonási szolgáltatás végrehajtja a következő feladatokat látja el:

Összevonás-szolgáltatási proxy

Része a komponense ADFS Föderáció szolgáltatási proxy (FSP) látja el a felhasználói felület A összevonási szolgáltatás. Meg lehet külön telepíteni a „Wizard» Windows-összetevők alkalmazása Programok hozzáadása vagy eltávolítása vezérlőpulton. Ezen túlmenően, ez a komponens automatikusan telepítésre kerül az összevonási szolgáltatás betöltése. FSP közvetítő szerepet játszik a böngésző és az összevonási szolgáltatás; buta eredményeként a kliens böngésző, hogy úgy mondjam, a „társ”. Követelmények a telepítéshez FSP ugyanazok, mint amikor felszereltük az összevonási szolgáltatás.

Federation Service - a központ a biztonság, amely nem rendelkezik közvetlen hozzáférést biztosít a WAN vagy az interneten. Ha a befogadott felhasználó vagy partnerei csatlakozni a vállalati erőforrások egy elosztott hálózaton vagy az interneten, telepíthető további összetevője az FSP a demilitarizált zóna (DMZ) a szervezet.

FSP a következő feladatokat végzi:

Összegyűjti megbízólevelét böngészőügyfeleket és átadja azokat az összevonási szolgáltatás az ellenőrzést.

Továbbítja a biztonsági tokeneket és hitelesítés „beacon” The Federation szolgáltatás, amely úgy működik, mint a szolgáltató hitelesítő szolgáltatás Föderáció szolgáltatás, szerepét betöltő forrás szolgáltatót.

Visszaadja a biztonsági tokenek és hitelesítés „beacon” szolgáltatás Föderáció szolgáltatás, a kliens böngésző.

Integration ADFS alkalmazások

Biztonsági alapján a kérelmek

Mint fentebb említettük, az alkalmazások jellemzi a biztonsági szereplők, például az adminisztrátor felhasználó nevét, csoporthoz való tartozás, kiváltságok és funkciókat. biztonsági tokeneket a szolgáltatásból STS (Security Token Service), amely része a Szolgáltatás Szövetség szolgáltatás, alkalmazásokat tartalmaz. Integritásának védelme a biztonsági token alkalmazások, STS szolgáltatás aláírja biztonsági tokeneket. ADFS szolgáltatások alkalmazását támogató típusai a következők:

Csoportos foglalás. Ezek jelzik a felhasználó egy csoport tagsága vagy szerepet.

A cikk „United hitelesítést használ ADFS» elmagyaráztam az mennyire fontos a közös nyelv a különböző hitelesítési szolgáltatók és az erőforrásokat. Ezt a közös alapot biztosított révén ADFS. Ez végzi a transzformációnak nevezett eljárással, az alkalmazások (az ábrán látható).

Az átalakítás során alkalmazások ADFS hitelesítési szolgáltatók átalakítani az alkalmazás belüli kimenő kéréseket formátumban érthető az erőforrás szolgáltatók. Resources Szállítók, viszont átalakítja a beérkező kéréseket, hogy megkapják a hitelesítés szolgáltató olyan formában, hogy lehet használni a saját alkalmazásokat.

Belső alkalmazás szervezet Alkalmazások, amelyek tele vannak adatok a hitelesítő tárolóból (AD vagy ADAM) oldalán a hitelesítés-szolgáltató és alkalmazások fogyasztják alkalmazásáról szóló erőforrás szolgáltató, más néven a pályázó szervezet. Alkalmazások merülnek fel a folyamat, az alkalmazások oldalán a hitelesítés-szolgáltató, az úgynevezett kimenő kéréseket. Beérkezett kérelmeket erőforrás szolgáltatók - tagjai.

A következő lépések tükrözik a részleteket a folyamat, amelyben ADFS létrehozni, megosztani és használja az alkalmazást, ha a felhasználó hozzáférést kér egy erőforrás, például egy web-alkalmazás:

Service Szövetség Service ADFS felhasználó hitelesítés szolgáltató generálja kérelmet szervezet kitölti az attribútumokat AD felhasználói objektumok;

Service Szövetség Szolgáltató hitelesítő alkalmazás átalakítja a szervezet egy sor kimenő alkalmazások

kimenő kéréseket a szolgáltatás összevonási szolgáltatás erőforrás szolgáltató;

Service Szövetség Service erőforrás szolgáltató átalakítja a beérkező kéréseket egy sor alkalmazások rendezése;

felszerelt eszközökkel, hogy befolyásolja a ADFS Web-alkalmazás fogyaszt az alkalmazás a szervezet, és ezeket használja lehetővé teszi a felhasználó vagy alkalmazás a felhasználó számára.

Átváltási kérelmeket a szervezetek teljes ellenőrzése alatt, amely a felhasználói adatok nyújtanak külső partnerek a szövetség. Ezen túlmenően, az átalakítás alkalmazások segítségével a szervezetek különböző elnevezési konvenciók között beérkező és kimenő kéréseket szervezetekkel. És ami még fontosabb, az átalakulás alkalmazások lehetővé teszi a szervezetek változtatni a belső elnevezési konvenciók, hogy ez nem érinti a szövetségi partnerek. Azt kéri, hogy az átalakítási folyamat különbözteti ADFS bizalmi kapcsolatok hagyományos bizalmi kapcsolatok, amiket a Windows rendszer, amely nem teszi lehetővé, hogy ellenőrizzék a felhasználó által megadott adatok megbízható partnere.

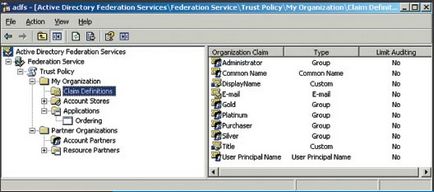

Alkalmazások meg tudják határozni a tartály azzal meghatározások található, amely a ADFS beépülő konzol MMC (Active Directory Federation ServicesFederation ServiceTrust PolicyMy Szervezet). Ahhoz, hogy meghatározzuk azokat a változásokat alkalmazások kell mozgatni, hogy az Active Directory Federation ServicesFederation ServiceTrust PolicyPartner szervezeteknek. A 2. ábra a átváltási kérelmek hitelesítés szolgáltató oldali (felső panel), és az erőforrás-szolgáltató oldali (alsó panel). Ebben a példában, a belső szalagrész, úgynevezett beszerzési ügynök, átalakíthatjuk Vevő; azt feltételezzük, hogy az alkalmazás oldalán az erőforrás szolgáltató tagja lesz.

Használt ADFS modell alkalmazások átalakítás bővíthető. A szervezet lehet fejleszteni a saját alkalmazásokat konverziós modul, mely például az alkalmazások töltési eljárás csatlakozik a Microsoft SQL Server adatbázis, és magában foglalja a folyamat szervezése a munkafolyamat átalakítására alkalmazásokhoz.

Certificate Követelmények ADFS X.509

Az adatok védelme érdekében között kicserélt ADFS alkatrészek, valamint az aláírás ADFS biztonsági tokenek tanúsítványok használatával X.509. Aláírási tanúsítvány átvitele Secure MIME (S / MIME) protokoll biztonságos. Használt tanúsítványok biztonságos kommunikáció a kliens és a szerver tanúsítványok Secure Sockets Layer (SSL). ADFS alábbi kommunikációs csatornákat kell védeni az SSL:

közötti kommunikáció FSP és az összevonási szolgáltatás adókhoz SSL ügyfél tanúsítvány az FSP és a szerver SSL tanúsítvány az összevonási szolgáltatás;

közötti kommunikációs csatornák a kliens böngésző és a kiszolgáló FSP igényel SSL tanúsítvány az FSP. Ha ehelyett egy másik vásárlók IIS hitelesítési módszerek (Basic, a Windows beépített hitelesítést, vagy a kettő kombinációja), kívánatos, hogy egy szigorú módszert alapú hitelesítési tanúsítványok lehet alkalmazni, hogy a kliens böngésző SSL-tanúsítvány nem kötelező;

közötti kommunikációs csatornák a kliens böngésző és a Web-alapú alkalmazás, szerelve olyan eszközzel, hogy befolyásolja a ADFS, szükséges egy szerver SSL tanúsítvány a webes kiszolgáló az IIS található, amely az interoperabilitás ADFS webes alkalmazás. SSL kliens igazolás lehet aktiválni a böngészőjében.

Mindhárom módszer megszerzésének bizonyítványok megvannak az előnyei és hátrányai. Külső egyesített partnerei a cég automatikusan megbízik tanúsítványok kereskedelmi CA. De ez az arány nem terjed ki tanúsítványokat, amelyek által belső vagy via CA selfssl eszköz. A felhasználó böngészője közvetlenül kell megbízható CA belső vagy saját maga által aláírt tanúsítványt. Az önkioldó használata CA maximális kontroll és rugalmasság a bizonyítványok kiadása. Másrészt, a használata a belső CA jár további kezelési és karbantartási költségek.

Beállíthatja ADFS bizonyítvány token aláírását ADFS telepítést. A kliens és szerver SSL-tanúsítványok manuálisan kell konfigurálni. További információ a beállítás, hogy a dokumentáció az ADFS, az IIS 6.0, valamint a cikk a Microsoft «tanúsítvány követelményeinek összevonási kiszolgálók».

Mik a követelmények ADFS

Meg kell, hogy időt gondos tervezése és kivitelezése befogadott alapuló infrastruktúra ADFS, beleértve a kiválasztás a tanúsítvány szolgáltató kiválasztására alkalmas tároló fiókok (AD vagy ADAM), valamint a meghatározása és átváltási kérelmeket. Lehet, hogy módosítania kell az alkalmazás kódját (ez függ az alkalmazásokat, amelyeket fel kell szerelni az eszközöket, hogy kölcsönhatásba ADFS). Az erő és a befektetett pénz ma a tervezés és a design a ADFS infrastruktúra, a jövőben fog felbecsülhetetlen előnyöket mind a szervezet és annak szövetségi partnerek.

Jean de Klerk ([email protected]) - tagja Secirity Office HP Corporation. Ez specializálódott személyazonosság-kezelési problémák és kérdések a biztonsági Microsoft-termékek

Ossza meg képeit barátaival és kollégáival