Konfigurálása hitelesítés Kerberos

Beállítása egy webes alkalmazás klasszikus Windows-hitelesítést használ a Kerberos protokoll megköveteli, hogy a script működik. Egyes esetekben a Windows ellenőrzéseket lehet használni a kijelentései alapján, de ebben az esetben az eredmény nem lehet, ahogy az a következő forgatókönyvek.

Ebben az esetben a következő műveleteket kell elvégezni:

Beállítása két webes alkalmazások alapértelmezett zónákat Kerberos hitelesítési protokoll

Hozzon létre két teszt helycsoportokról, egy-egy webes alkalmazás

Ellenőrizze IIS beállításokat webes alkalmazások

Ellenőrzés a lehetőséget a hitelesítés webes alkalmazás az ügyfelek és használja a Kerberos hitelesítés

Kitérő minden webalkalmazás és ellenőrzés keresési tartalmat mindegyik vizsgálati helyszínen gyűjtemény

A szolgáltatás létrehozásához figyelembe az IIS alkalmazáskészletnek webes alkalmazások

Regisztráljon a szolgáltatás elsődleges nevek a webes alkalmazások számára a szolgáltatási számla létre az IIS alkalmazáskészletnek webes alkalmazások

Konfigurálása Kerberos korlátozott felhatalmazás egy szolgáltatás fiók

Készítsen SharePoint Server kezelt fiókok

Hozzon létre egy SharePoint kereső szolgáltatás alkalmazás

Hozzon létre egy SharePoint Web Application

Erősítse Kerberos hitelesítés engedélyezett

Ügyeljen arra, hogy a hitelesítési kernel módban van tiltva

Tanúsítványok telepítése az SSL

Windows 7 kliens

Nyitott portok, hogy a HTTP-forgalmat az alapértelmezett portok és a kikötők nem alapértelmezett portok

Győződjön meg arról, hogy az ügyfelek csatlakozni a Kerberos kikötők Active Directory

Teszt hitelesítés böngésző

Győződjön meg arról, hogy a hitelesítés megfelelően működik a böngésző

Nézze meg az információkat bejelentkezik a biztonsági napló web szerver

A rendszer segítségével a külső eszközök, ellenőrizze a Kerberos hitelesítési helyesen van konfigurálva

Ellenőrizze az index és a keresési lekérdezések SharePoint Server

Ellenőrizze a rendelkezésre álló a böngésző egy index szerver

Adj egy példát a tartalom és kövesse kitérőt

Minden szolgáltatás számla, konfigurálja egy sor SPN, párosított DNS-neveket az egyes webes alkalmazás.

Minden SharePoint Server webes alkalmazások, függetlenül attól, hogy a port számát, használja a következő formátumot SPN:

HTTP /<имя узла DNS>

HTTP /<Полное доменное DNS-имя>

Mert internetes alkalmazások révén nem szabványos port (kivéve 80/443), regisztrálja további nevei szolgálat tagjai a port száma:

HTTP /<имя узла DNS>:<порт>

HTTP /<Полное доменное DNS-имя>:<порт>

Lásd. Az alkalmazás konfigurációs ajánlások magyarázata név szolgáltatás port résztvevők száma és anélkül HTTP-szolgáltatásoknál nem az alapértelmezett portok (80, 443). Technikailag korrekt módon összekapcsolni a HTTP-szolgáltatás fut keresztül a nem szabványos port, hogy adja meg a portszámot a szolgáltatás elsődleges nevét, hanem azért, mert az ismert problémák, amelyek a kérelemben leírt, akkor be kell állítani a nevét a szolgáltatást anélkül, hogy a port. Megjegyezzük, hogy ebben a példában a nevét szolgálat tagjai megadása nélkül a port a csapatok internetes alkalmazás nem jelenti azt a képességét, hogy használja a szolgáltatásokat az alapértelmezett portok (80, 443).

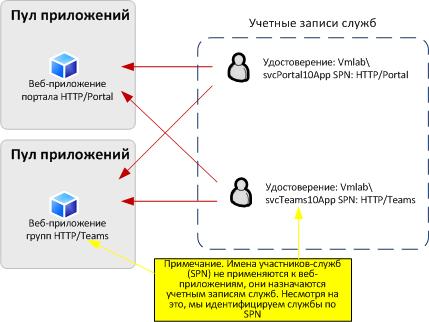

Példánkban a két fiók létre az előző lépésben, állítsa be az alábbi Service Principal nevek:

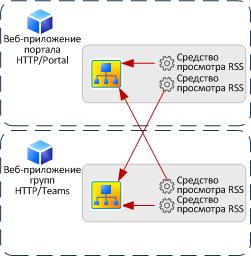

Az alábbi ábra azt az elvet, hogy lesz beállítva ez a forgatókönyv:

Ehhez Kerberos korlátozott felhatalmazás, hogy felhatalmazás számlák közötti IIS alkalmazáskészletnek szolgáltatást hoznak létre. A következő ábra a alapvetően kívánt útvonalat korlátozott felhatalmazás.

Ne feledje, hogy a webes alkalmazás határozza meg a szolgáltatás nevét a SPN, amelyet az IIS alkalmazás identitását. Szolgáltatási számlák, feldolgozza a kérést, akkor lehetővé kell tenni, hogy átruházza a kliens azonosságát Services Administration. Ennek eredményeként útját követve korlátozott felhatalmazás lesz beállítva:

Beállításához felhatalmazás, akkor a beépülő „Active Directory - felhasználók és számítógépek”. Kattintson a jobb gombbal az egyes szolgáltatási fiók és nyissa meg a Tulajdonságok párbeszédablak. Ez a lap jelenik meg a párbeszédablakban a küldöttség (megjegyzendő, hogy ez a fül csak akkor jelenik meg, ha az objektum van hozzárendelve SPN, számítógépek nevének valamely résztvevő alapértelmezett szolgáltatás). A küldöttség lapon válassza ki a Trust ez a felhasználó a küldöttség meghatározott szolgáltatásokat. majd válassza Használjon olyan hitelesítési protokoll.

Kattintson a Hozzáadás gombra. Szolgáltatás hozzáadása, a küldöttséget, hogy lehetséges lesz a felhasználó (szolgáltatás számla). Kiválasztásához SPN keresse meg a tárgyat, amelyre a SPN. Ebben az esetben a kívánt ruházni HTTP-szolgáltatás, ami azt jelenti, hogy a keresést a számla az IIS alkalmazáskészlet-fiókot, amelyhez az SPN lett hozzárendelve az előző lépésben.

A párbeszédablak kiválasztása felhasználók vagy számítógépek, kattintson a Felhasználók és számítógépek. keresse az IIS alkalmazáskészlet-fiókot (a példánkban vmlab \ svcPortal10App és vmlab \ svcTeams10App), majd az OK gombra.

Meg kell kérni, hogy válasszon egy szolgáltatást rendelt objektumok SPN.

Kövesse az alábbi lépéseket az egyes szolgáltatások számla egy olyan környezetben, amely előírja küldöttsége. Ebben a példában egy listát a szolgáltatási számlák

Mielőtt létrehozná a webes alkalmazások, konfigurálja szolgáltatási számlák létre az előző lépésben, irányított számlák SharePoint Server. Korai ez a művelet lehetővé hiányozni, amikor webalkalmazások magukat.

Beállításához tegye a kezelt számlaA Központi felügyelet, a Biztonság fülre.

Az Általános Biztonsági kattintson a Konfigurálás kezelt számlák.

Kattintson Regisztráció kezelt számla, és hozzon létre egy kezelt fiókot minden szolgáltatási fiók. Ebben a példában létrehoztunk öt menedzselt szolgáltatási számlák:

Név: SharePoint - Teams5555

Amikor egy új webes alkalmazás, akkor létrehozhat egy új terület, az alapértelmezett zóna van kialakítva, hogy a Windows hitelesítési szolgáltatót. Szállító és annak beállításait a zóna, akkor láthatjuk, ha a Web alkalmazás-menedzsment, először kiválasztják a web alkalmazás, akkor kattintson a hitelesítés-szolgáltatók az eszköztáron. A hitelesítés szolgáltató párbeszédablak felsorolja az összes zónát a kiválasztott webes alkalmazás hitelesítési szolgáltató zónánként. Miután kiválasztotta a hitelesítési beállítások lesznek területek ebben a zónában.

Ha nincs beállítva a Windows beállítások és a rosszul megválasztott NTLM amikor létrehoz egy webes alkalmazás, akkor a hitelesítési párbeszédablak szerkeszteni terület váltani zóna érték „NTLM” a „megbékélés”. Ha a klasszikus mód nincs kiválasztva a hitelesítési módot. akkor vagy hozzon létre egy új terület, kiterjesztve az új IIS webhely, webes alkalmazás, vagy törölni és újra létrehozni a webes alkalmazás.

Két helycsoportot jött létre ebben a példában:

Way helycsoportot

A portál webes alkalmazást HTTPS jön létre, valamint a HTTP, hogy bemutassa munkáját a küldöttség SSL védett szolgáltatásokhoz. második alternatív hozzáférési mapping SharePoint Server (AAM) a végső pont a HTTPS webes alkalmazás portál konfigurálni kell az SSL ,.

Hozzászólások beállítani alternatív hozzáférési leképezéstA Központi felügyelet kattintson az Alkalmazás elemre.

Az elemek a webes alkalmazás, kattintson a konfigurálás leképezést alternatív hozzáféréssel.

A legördülő listából válassza ki a Set alternatív hozzáférési leképezést, válassza a Change Alternate Access Mapping beállítva.

Válasszon egy portál webes alkalmazás.

Kattintson a Mentés gombra.

Mielőtt a hitelesítési vizsgálat, győződjön meg arról, hogy az ügyfelek hozzáférhetnek a SharePoint Server webalkalmazások konfigurálni a HTTP port. Is, győződjön meg arról, hogy az ügyfelek képes hitelesíteni az Active Directory és kérjen Kerberos jegyeket a KDC keresztül a Kerberos szabványos portokat.

Általában, ha szeretné megkapni kérelmek TCP 80, TCP port 443, akkor be kell állítani a tűzfalat minden front-end webkiszolgáló. Nyissa meg a Windows tűzfal Advanced Security, majd megy a következő szabályok a bejövő kapcsolatok:

Internet-alapú szolgáltatások (bejövő HTTP forgalom)

Internet-alapú szolgáltatások (bejövő HTTPS forgalom)

Győződjön meg arról, hogy a környezet nyissa meg a megfelelő portot. Példánkban a HTTP (80-as port), hogy hozzáférjen a SharePoint Server, így ez a szabály is.

Ezen kívül meg kell nyitni egy portot, ami nem az alapértelmezett portot, de ebben a példában használt (TCP 5555). Ha a webhely meghajtásáról nem szabványos port, engedélyeznie kell a HTTP forgalmat ezeken a portokon.

Kerberos Key Distribution Center - PCR (TCP-bejövő)

Kerberos Key Distribution Center - PCR (UDP-bejövő)

Kerberos Key Distribution Center (TCP-bejövő)

Kerberos Key Distribution Center (UDP-bejövő)

Győződjön meg arról, hogy az adott környezetben, ezeket a szabályokat tartalmazza, és hogy az ügyfelek képesek kapcsolódni a KDC (tartományvezérlő), kikötői 88.

Most, miután az Active Directory konfigurációja, a DNS és a SharePoint Server, tesztelheti a beállítások helyesek Kerberos hitelesítési megy, a webes alkalmazások. Amikor azt vizsgáljuk, a böngésző, győződjön meg arról, hogy megfelel az alábbi feltételeknek:

A teszt felhasználó be van jelentkezve a számítógépes rendszer a Windows XP, Vista vagy Windows 7, tartományhoz, ahol a SharePoint Server vagy tartományhoz, amely megbízható a SharePoint Server tartományban.

A böngésző tartalmaz beépített Windows-hitelesítés. A Speciális fülön az Internet Options párbeszédpanelen győződjön meg arról, hogy a „Biztonság” van beállítva jelölje be a beépített Windows-hitelesítés *:

Beállíthatja az automatikus bejelentkezés, és más területeken, de a téma az ajánlások IE biztonsági zónák kívül esik ezt a cikket. Ebben a bemutató összes vizsgálat fogja használni intranet zóna.

Győződjön meg róla, hogy bejelölte a Automatikusan észleli intranet hálózaton bekezdésben meghatározott Internet Options -> Biztonság -> Helyi intranet -> oldalak.

Amikor a teljesen minősített tartománynév eléréséhez webalkalmazások SharePoint Server győződjön meg arról, hogy a teljesen minősített domain nevek szerepelnek az Intranet zónában, vagy kifejezetten határozza felvételét karaktert (például „* .vmlab.local”).

A legegyszerűbb módja annak meghatározására, hogy a Kerberos hitelesítést használ, akkor - írja a teszt munkaállomás és megy a honlap az érdeklődés. Ha a felhasználó nem kéri a hitelesítő adatokat, és az oldal megfelelően jelenik meg, akkor feltételezhető, hogy az integrált Windows-hitelesítés. A következő lépés - annak meghatározása, hogy a megállapodás protokollt használunk, hogy megfeleljen a Kerberos hitelesítési a szolgáltató a hitelesítési kérelmet. Használhatja a következő módszerekkel.

Ha a Kerberos hitelesítés megfelelően működik, a biztonsági eseménynapló a front-end Web szerver tartalmazza a bejelentkezési események esemény azonosítója ID = 4624. Az általános információkat az ilyen események be kell mutatni a biztonsági azonosító felvett egy számítógépen, és használta a bejelentkezési folyamat hogy Kerberos folyamatot.

Ha meg kell törölni a cache-jegyek, fuss klist egy opcionális paraméter tisztítását. klist tisztogatás

Menj a weboldalak használata a Kerberos hitelesítést.

Ügyeljen arra, hogy a jegyek webes alkalmazások, amelyekre a hitelesítés talált a tárolt listában a jegyek. Ebben a példában egy átmeneti történik meg a következő weboldalakat a következő regisztrált SPN:

Kilépés az asztalon, és jelentkezzen be újra, hogy törölje az összes cache kapcsolat a webszerver és a böngésző tárgyalni Kerberos hitelesítés és azonosítás.

A Hegedűs jelenjen kéréseket SharePoint Server Web Interface és a válaszokat.

Első HTTP 401 - kísérlet arra, hogy végezze el a böngésző GET kérés hitelesítés nélkül. Válaszként a szerver visszaküldi egy „HTTP 401 - illetéktelen”, mutatja e válasz, mi hitelesítési módszereket támogatja. Az alábbi lekérdezés az ügyfél ismétlődések küldését az előző kérés, de ezúttal a kérelem fejlécében küldött egy jegyet a webes alkalmazás. A sikeres hitelesítés után a szerver visszaküldi a kért erőforrás.

NetMon segítségével láthatja az egész kérés és válasz cserék a KDC TCP és a SharePoint Server Web szerver, ami egy teljes képet a forgalom, alkotó teljes kérelem hitelesítést. Annak tesztelésére Kerberos hitelesítés segítségével netmon kövesse az alábbi lépéseket:

Kilépés a kliens számítógép, aztán megy, hogy törölje a cache Kerberos jegyeket. Ezen felül, akkor használja KerbTray, hogy törölje a cache a jegyek, ha jobb gombbal kattint a ikonra, majd KerbTray Purge Jegyek (Clear jegyek).

NetMon Adminisztrátor módban fut. Kattintson a jobb gombbal NetMon parancsikonra, és válassza a Futtatás rendszergazdaként.

Indítson el egy új rögzítési pontok, amelyek összekötik az Active Directory környezet és a vezérlő használható front-end Web szervereken.

A Internet Explorer megnyitásához, és keresse meg a webes alkalmazás.

Miután megjelent a honlapon, állítsa le a rögzítés, és adjunk hozzá egy kijelző szűrő megjeleníthető felvételek Kerberos hitelesítési és HTTP forgalmat.

Ablakkeretek tartalmaznia kell mind a HTTP-forgalmat és a forgalom KerberosV5.

Ahhoz, hogy világosan mutatják a nevét a kért szolgáltatások az ügyfél hozzáférését a forrás által védett SSL, akkor egy eszköz, mint netmon, elfog a forgalom a kliens és a szerver, és ellenőrizze a Kerberos jegy kéréseket.

Vagy kiléptető és adja meg újra a kliens számítógépen, vagy törölje az összes cache Kerberos jegyek segítségével KerbTray.

Indítson el egy új rögzítési NetMon a kliens számítógépen. Ne felejtsük el, hogy fut NetMon adminisztrátori jogosultsággal.

Megáll NetMon leválasztás és ellenőrizze KerberosV5 forgalmat. A kijelzőn megjelenő utasításokat rögzítés szűrés, lásd. Szakasz NetMon 3.4 ezt a cikket.

Keressen egy TGS kérelmet az ügyfél által küldött. A kérelem láthatónak kell lennie név SPN kért paraméter „SNAME”.

Megjegyzendő, hogy "SNAME" - egy HTTP / portal.vmlab.local, és nem HTTPS / portal.vmlab.local.

Megkezdése előtt az elkerülő út, győződjön meg arról, hogy az index szerver hozzáférést a webes alkalmazások, és átadja a hitelesítést. Jelentkezzen be, hogy az index szerver, és a böngészőben a weboldalak teszt család. Ha oldalak sikeresen jelenik meg, és semmi sem jelenik meg a hitelesítési párbeszédablak, ugorjon a következő lépésre. Ha a weboldalakhoz való hozzáférés a böngészőben vannak olyan problémák, menjen vissza az előző lépéseket, hogy felügyeljen minden beállítási műveleteket.

Minden helycsoportot pass „mag” dokumentum (ami lehet könnyen meghatározni a keresés), hogy a könyvtár helycsoportot dokumentumokat. Például hozzon létre egy szöveges dokumentum, amely tartalmazza a „alfa, béta, delta”, és mentse el a dokumentumtár minden helycsoportot.

Akkor megy a SharePoint központi felügyelet, majd végezzen teljes bejárást a tartalom forrását „Helyi SharePoint helyek” (amely alapértelmezés szerint tartalmazza majd a két vizsgálati helyszín gyűjtemény).