Kezdjük a VPN, a PC-s világ, kiadói „nyitott rendszer”

Informatikai infrastruktúra a vállalat

Termelési létesítmények közelében található források források és közlekedési csomópontok, a vezérlő egység - az üzleti központok, kiskereskedelmi egységek és központok Service - közelebb a fogyasztóhoz. Ilyen körülmények között az a feladata, egyesülő több földrajzilag szétszórt intézmények egyetlen számítógépes hálózat a vállalati IT-részleg.

Mindenki tudja, hogyan kell felépíteni egy helyi hálózaton belül egy épületnél. De sokan kezdik nehézségekbe ha szeretne csatlakozni különböző hálózatokon, mint a köztük lévő távolság a több tíz vagy akár több száz kilométerre, vagy arra, hogy a hálózati hozzáférés személyzet egy üzleti útra. Kezdve egy bizonyos távolságot közvetlen kapcsolat nehézségek egyre nagyobb, mint egy hógolyó: tömítés saját kábel nem megfizethető minden vállalat, és rádiókommunikáció nagy távolságokra megbízhatatlan van szükség, mert a különleges engedélyt, és nem mindig lehetséges.

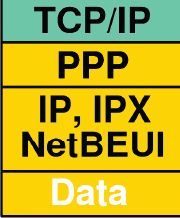

De a használatát információcsere az interneten (vagy más nyilvános hálózaton internetszolgáltató által megadott vagy a nemzeti távközlési szolgáltató) képes megoldani a problémát csak részben. Először is, a szoftver cég egyszerűen nem működik az interneten keresztül, például azért, mert a használat a helyi hálózati protokoll eltérő TCP / IP. Másodszor, még ha a program fog keresni alig haladhat át egy közös információs hálózat, amely az üzleti titok egyszerű szöveges (de nem minden alkalmazás szoftver titkosítja az összes munkamenet információcsere).

Mégis, a használatának előnyeit kommunikációs szolgáltatások szakosított szervezetek bizonyult annyira vonzó, hogy sikerült megoldást találni. Az általunk kifejlesztett technológia az adatok továbbítására felett szinte minden nyilvános hálózaton oly módon, hogy úgy néz ki, mintha egy saját biztonságos hálózat az információcserét a résztvevők. A család az ilyen technológia az úgynevezett virtuális magánhálózat - VPN (Virtual Private Network).

VPN működési elve

A virtuális magánhálózat három pilléren alapul: alagút, titkosítás és hitelesítés.

Alagút adatátvitelt biztosítja két pont között - az alagút végén - úgy, hogy a forrás és az adatok vevő rejtett teljes hálózati infrastruktúra feküdt közöttük. Szállítás alagút környezetben, mint a gőz felveszi a csomagokat a hálózati protokoll bejáratánál az alagút és a változatlan szállítja őket a kijárat felé. Az építőiparban az alagút elegendő csatlakoztatni a két hálózati csomópont, így a szempontból a szoftver fut rajtuk, úgy tűnik, csatlakozik ugyanarra a (helyi) hálózaton. Ugyanakkor nem szabad elfelejteni, hogy a „gőz” az adatokat ténylegesen átmegy több közbenső csomópontok (router) nyilvános hálózat.

Ez a helyzet tele van két probléma. Az első az, hogy az átvitt Az alagúton keresztül információkat lehet elfogott a hackerek. Ha ez a bizalmas (bankkártya számot, pénzügyi nyilvántartások, személyes adatok), akkor a nagyon is valós fenyegetés, hogy sérül, ez már önmagában is kellemetlen. Még rosszabb, hogy a támadók képesek módosítani a továbbított adatok az alagútban, hogy a címzett nem tudja ellenőrizni a hitelességét. A következmények lehetnek szörnyű. Ezt figyelembe véve, arra a következtetésre jutunk, hogy az alagút a lehető legtisztább formában alkalmas kivéve bizonyos típusú hálózati számítógépes játékok, és nem jogosultak a ser-eznoe alkalmazás.

Végrehajtása egy virtuális magánhálózat a gyakorlatban az alábbiak szerint. VPN-kiszolgáló telepítve van a helyi számítógépes hálózat a cég irodájában. A távoli felhasználó (vagy a router, ha a kapcsolat két iroda) VPN kliens szoftver kapcsolatot kezdeményez eljárást a szerverrel. A felhasználó hitelesítés zajlik - az első szakaszban a létesítmény VPN-kapcsolatokat. Abban az esetben visszaigazolást hatóság jön a második fázisban - az ügyfél és a kiszolgáló egyeztetik a biztonsága érdekében az Ön adatait. Ezt követően elrendezett VPN-kapcsolat, amely támogatja az információcserét a kliens és a szerver olyan formában, ahol minden egyes adatcsomag átmegy a titkosítási eljárás / dekódolás és integritás ellenőrző - hitelesítési adatokat.

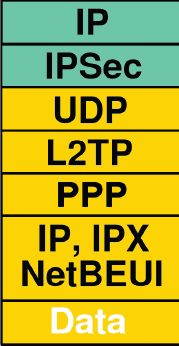

Annak érdekében, hogy kompatibilitást a különböző megvalósítások VPN szabványok körében a legelterjedtebb, amelyek a PPTP és L2TP protokoll fogadtak (lásd. Oldalsáv «PPTP és L2TP protokoll az IPsec»). Mindkét szabványok olyan hasonló szintű funkcionalitást, de L2TP használ UDP protokollt alagút a szervezet, hogy a munka révén az ATM-hálózat (Asynchroneus Transfer Mode), Frame Relay és X.25. Ezen túlmenően, L2TP kínál magasabb biztonsági kapcsolatokat az IPSec használatával biztonsági protokoll.

végrehajtásához VPN termékek

Ismerkedés a VPN, először meg kell dönteni a Pénzeszközöknek a projekt. VPN-kapcsolat lehet elhelyezni szoftverrel (kereskedelmi, vagy autópálya), illetve a hardver, bőségesen megjelentek a piacon.

Nagy cég, ha szükséges, hogy egy biztonságos kapcsolatot több irodát (A program keretében route-to-útvonal), és lehetővé teszi a távoli művelet (távoli elérés) a LAN erőforrásokat, hogy az alkalmazottak valószínűleg inkább Cisco eszközök, mint a legerősebb és rugalmas megoldás. Ha a cég csak növekszik, és ez kell, hogy kapcsolódjon a központi iroda egyik regionális irodája, akkor korlátozzák a routerek, tűzfalak ZyXEL termelési vagy D-Link. Ez a megoldás sokkal olcsóbb, és ami a legfontosabb, nem ír elő ilyen magas szakmai követelményeknek szintű rendszergazdák, mint a beállítás a Cisco routerek. Mindkét cég részletes dokumentációval, amely leírja az képességeit termékek, valamint az eljárás beállítani őket, hogy használják az esetekben. Meg kell jegyezni, hogy a hardver eszközök általában bonyolult és megoldásokat kínál egy sor kapcsolódó technológiák, amelyek megkönnyítik integrációja számítástechnikai eszközök révén a VPN-vegyület, és növeli a biztonsági szintet.

Ha a hardver vagy szoftver a különböző gyártók kell győződnie arról, hogy az eszköz támogatja az azonos protokollok VPN. Ellenkező esetben, a kooperáció vagy lehetetlen lenne, vagy hatástalan, mert szükség van egy bizonyos részhalmaza támogatott protokollok, amelyek jelentősen csökkenthetik az információt a biztonság.

PPTP és L2TP protokoll IPSec

Továbbfejlesztett változata a PPTP protokoll - egy ipari szabvány L2TP (Layer Two Tunneling Protocol), amely kombinációja PPTP és L2F (Layer Two Forwarding) technológiát. Szállítás közepes L2TP protokoll - UDP. Az adattitkosítás egy sor eszközök által kínált IPSec protokollt. A következő titkosítási módszerek állnak rendelkezésre: DES (Data Encryption Standard) egy 56 bites kulcsot és 3DES (Triple DES) három 56 bites kulcs.

Emellett IPSec egy kulcs megállapodás mechanizmusa IKE (Internet Key Exchange), a Kerberos hitelesítési és egyéb biztonsági megoldások.

Hardver VPN eszköz

Ha ugyanis a leírt eszközök szükséges gondosan írják paramétereinek VPN-kapcsolat, mint abban az esetben még egy kis alagút véletlenül beállítást. Például előre gombok (előre megosztott kulcs) meg kell egyeznie mindkét csatlakozóját az alagút, az azonos VPN-vegyületek nem lehet megkülönböztetni kulcsegyeztetési mechanizmusok (kézi vagy IKE) és a titkosítási titkosítási és hitelesítési algoritmusok. Ha valami nem működik, kérjük, olvassa el a kísérő dokumentációt, hogy megértsék azt az elvet, amely szerint kell működnie a probléma nagysága, és meghatározza a lehetséges okait nem-teljesítés.

Paramétereinek kiválasztásakor az alagúton, akkor alaposan vizsgálja meg a lehetséges opciókat annak végrehajtását, annak érdekében, hogy biztos, hogy jól megfelelő funkciót. Például AH (Authentication Header) protokoll Szervezet SA (Security Association) csak hitelesítést továbbított adatok titkosítás nélkül. ESP protokoll kell megválasztani, hogy teljes védelmet (Encapsulating biztonsági adattartalom).