Hogyan védi az ssh szerver támadások brute force (nyers erő

Az egyik leggyakoribb támadások SSH szolgáltatás brute force támadás, amikor egy távoli támadó megkísérel bejelentkezni végtelenül különböző jelszavakat. Természetesen vannak olyan érvek ellen jelszavas hitelesítés SSH, és vannak alternatív hitelesítési mechanizmusok, mint például a meglévő lehetőségek hitelesítés állami klyuom vagy kéttényezős hitelesítést megkérdőjelezné a támadás brute-kényszerítve. Nem davayas a előnyeiről és hátrányairól a különböző hitelesítési módszerek, nézzük meg a helyzetet, amikor szüksége van jelszavas hitelesítést. Hogyan védik az SSH szerver ellen brute force támadások?

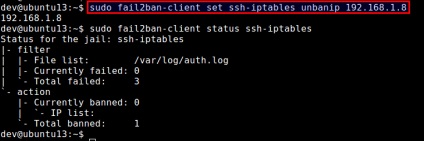

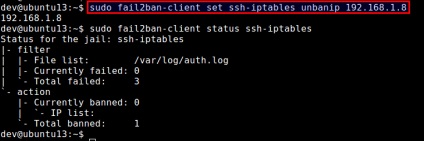

fail2ban - egy jól ismert, nyílt forráskódú keretrendszer Linux Intrusion Prevention figyeli a rendszer különböző naplófájljait (például /var/log/auth.log fájlt vagy a / var / log / secure) és automatikusan is különböző módokon, hogy megvédje azonosított gyanús tevékenységet. Tény, fail2ban nagyon hasznos lehet védeni támadásaival szemben brute force a SSH szerver.

Fail2ban Telepítés Linux

Telepíteni fail2ban CentOS vagy RHEL, először állítsa EPEL tárolóból. majd futtassa a következő parancsot.

Telepítése fail2ban indításkor és befogadás

Miután sikeresen tesztelték fail2ban, az utolsó lépéseket működővé fail2ban automatikusan lefut, amikor a hatalom a szerveren. Debian-alapú rendszerek, fail2ban autorun alapértelmezés szerint engedélyezve van. A Red Hat-alapú disztribúció, beleértve az automatikus következő módszerrel.

CentOS / RHEL 6:

Megkövetelik a fejlesztők és a tesztelők, hogy codebyOS projekt. Követelmények a projektben való részvétel: A tudás elveinek operációs rendszerek alapján működnek Linux; Bash ismeretek; Nagyon kívánatos ismerete CPP, Python, Lua; A rendszer adminisztrációs ismeretek. Bővebben.

Kapcsolódó témák

Maud Wifite a Pixiewps támogatás Ha bármilyen probléma van a vezeték nélküli eszközök, akkor olvassa el a cikket „Best összeegyeztethető Kali Linux USB Wi-Fi a pokol.

Aker SSH átjáró fordítás: Anna Davydova Forrás: n0where.net átjáró Aker SSH Aker egy biztonsági eszköz, amely segít beállítani a prop.

Beállítása egy biztonságos VPS (VDS) a Debian. Rész n. Ha nem tudod mi az a VPS (VDS), akkor vess egy pillantást ide. Ha tudni a VPS, de valamilyen okból nem rendelkezik ilyennel, menni.

Hogyan állítsa vissza a root jelszót a Kali Linux. a root jelszót a Kali Linux Mint általában, feltesszük magunknak a jelszót, amikor a rendszer telepítése. Vannak kivételek - például, amikor égett a bot liv.