Lefoglaló forgalmat WPAD-

WPAD- - ez egy nagyon egyszerű protokoll automatikus proxy konfigurációt. Ebben a cikkben fogom elmagyarázni, hogyan működik, milyen lehetőségek nyújt a művelet egy támadó szempontjából, és megosztani ötleteket, hogyan lehet használni ezt a technológiát, hogy részlegesen lefoglaló HTTPS-forgalmat.

A jelentésről

Ezen kívül FindProxyForURL, a PAC-script használhatja a különböző támogatási funkciók rugalmasabb testreszabás. Ezeket fel lehet használni, például meghatározhatják, hogy a böngésző nyissa meg a google.com három-négy órán át szombaton proxy1.com, vasárnap egész nap - a proxy2.com, míg máskor - egyáltalán közvetlenül, anélkül, hogy proxy szerver.

Hogyan működik WPAD

Tegyük fel, hogy a DHCP beállításokat, azt találtuk, hogy a domain név - msk.office.work. Ezután a Windows XP megpróbálja megtalálni azt wpad.msk.office.work (domén rezolving fog bekövetkezni a DNS-en), és aztán csak a wpad.office.work.

Windows 7 viselkedik másképpen: az első DNS ellenőrzi a teljes domain, majd megpróbálja zarezolvit WPAD- neve keresztül Link-Local Multicast névfeloldás. majd - NetBIOS Name Service. Az utolsó két sugározzák protokollokat támogatja a Windows Vista óta.

Használd a helyi hálózat

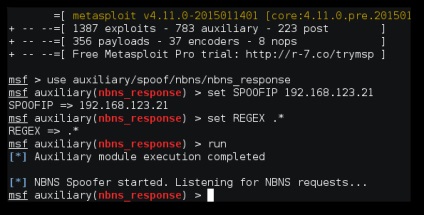

Képzelje magát a helyét a támadó, aki azt akarja, hogy minden helyi forgalmat a proxy szerver. Ha ugyanabban a LAN szegmens, és tudja használni a NetBIOS, akkor kész NBNS-svindler a Metasploit.

Ha nem vagyunk egy másik alhálózaton, de a hálózat WINS-szerver, akkor emelje fel a Windows host nevét a WPAD WINS információkat terjesztenek rólunk. Ez az eset meglehetősen munka-: teszteltem egy elég nagy hálózat az egyetemen, és a fogadó a hálózaton még kevésbé / 24, kéréseket kezdtek jönni a több száz különböző IP.

Az internet használata

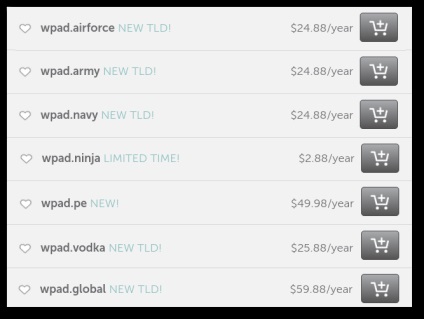

Jelenleg 861 első szintű domain. Amellett, hogy a jól ismert .com. net. ru. org, köztük is vannak egzotikus - és .work .school a .ninja és .vodka. A nevét, e tartományok könnyen regisztrálható az option domain-name DHCP szerver. Így, ha a domain-neve van megadva tartomány .school és regisztrálja a domain wpad.school, valamennyi kérelmet WPAD--fájl lesz számunkra. És, ha megnézi wpad.TLD első szintű domainek, látni fogjuk a következő kép (4.).

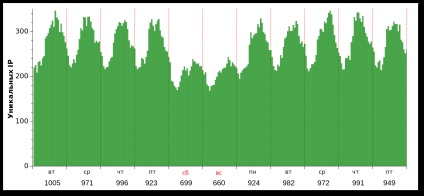

Pár évvel ezelőtt a bejegyzett domain wpad.co, ami tényleg kezdtek jönni többszöri kérése fájl wpad.dat. De van újabb bizonyítéka annak lehetőségét, hogy elkapjam a tény, hogy nem az a céljuk: egy hónappal ezelőtt, én bejegyzett domain wpad.work. 11 napig volt megközelíteni 3901 egyedi IP.

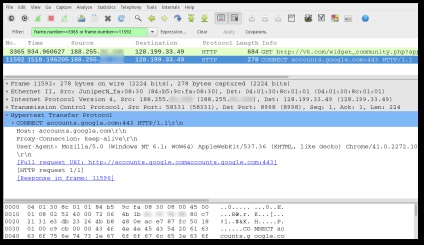

Így kénytelenek vagyunk járni a felhasználót a kontrollált proxy szerver. Mit jelent ez a számunkra? Abban az esetben, HTTP-kérések - teljes ellenőrzése alatt a forgalom: fejlécek és a test a kérés és válasz, az összes paramétert, sütemények, űrlap adatok sabmita és így tovább.

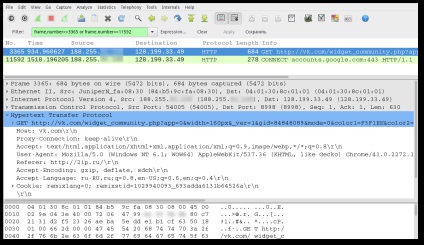

Abban az esetben, HTTPS, látni fogjuk, csak a CONNECT módszer. Maximum rendelkezésünkre álló információk - a fogadó és a felhasználói ügynök. Sajnos, a legérdekesebb, hogy van, a kicserélt adatok a kliens és a szerver után kézfogás, hanem egy sor bináris adatot fog keresni minket.

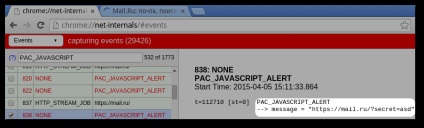

Vissza PAC

Nem számít, hogy melyik böngészőt használják, megvan a teljes URL-t. Próbáljuk segítségével isResolvable funkció, hogy elfogják az URL. Ezt a kódot az URL-t, hogy ez egy érvényes host nevét, és csatolja d.wpad.work, az NS-rekordok amelyek meghatározott a DNS-szerver, ahol mi vagyunk választ kérdéseire és logiruem őket.

Tehát segítségével egyszerű átalakítások:

echo 'https058047047example046ru047063token061123.hacker.com' \

| perl -lape „s / .hacker.com $ //; s /.// g; s / 0 (..) / chr ($ 1) / pl; "

Nem titok, hogy a fragmentum URL (location.hash) gyakran át OAuth-jelzőt. Így abban az esetben, Firefox kezünkbe, és vannak.

A WPAD- lehet, függetlenül attól, hogy a HTTPS, elkapni a helyi forgalom OAuth zsetonok és egyéb információkat az URL-t. Ugyanezt lehet tenni az interneten a regisztráció domén wpad.LTD és megpróbálta elkapni a véletlen áldozatai ennek a csapdába.

Most, a mi meglévő tudás, nézd meg, hogyan kell megvédeni magukat a potenciális támadás keresztül WPAD. Az alábbiakban - a fő ajánlások végrehajtását, amelyek lehetővé teszik, hogy biztosítsák a forgalom:

Itt található az ezt a cikket egy ismerősének: