Silicic káosz (2. rész

Az első ciklus részeként megtalálható itt.

Folytatjuk a szomorú történet ...

De először ismét a AMT.

Sokan azt hiszik, hogy ez a technológia csak jelen van néhány modern chipset, az Intel és az ellátás a biztonsági kérdések elég kiválasztani a chipset támogatása nélkül AMT. Ebben a szakaszban már nem igaz, az utolsó chipset 7 sorozat minden modell támogatja ezt a technológiát.

És, sajnos, az AMT biztonság problémája már egyáltalán nem tárgyalt miatt tudatlanság információbiztonsági szakemberek, hanem a Nyugat tele kiadványok erről a témáról, nagyon merev vezetékeket. Írja be a kereső: «Az Intel AMT backdoor» és nézd meg magad.

Mi ez kifejezetten narilcsoport Kaspersky nem tudom, de az alapötlet az igazi rangok a szilika szférában lehet beszerezni két másik esemény nem is olyan távoli múltban.

Két régi rivális CPU épületben volt egy nagy konfliktus vezetett a „szilva” bizalmas információt a backdoor processzorok.

De hamarosan a „birodalom» AMD hit vissza.

By the way, a cég Intel nevezte egy nem dokumentált funkció egyszerűsíteni a kifejezést „konkrét megvalósítására”, és nem ismeri fel ezt a „feature” backdoor vagy végrehajtási hiba. A cég és látja el a processzor ezt kifejeződik; „Konkrét megvalósítása csapatok SYSRET».

Ezért minden nagyobb fejlesztők a kereskedelmi szoftverek kellett foltozni a saját termékek megkerülni ezt a „sajátos jellemzője a parancsot.” De ez a biztonsági rés SysRet parancsokat lehet működtetni egy szintet eszközmeghajtók és alkalmazások, valamint, hogy tud írni, aki nem praktikus. Annak érdekében, hogy lehetővé tenné, hogy növeljék a jogosultsági szinten jelen lévő Intel processzorok a mai napig.

Azt hiszem, a fenti információ elegendő ahhoz, hogy alátámassza az állítólagos titkos összecsapások gyártók a processzorok és a hardver füleket a termékeiket. Due kerülete hazánk és nyomorúsága szakmai tudás „tábornokok” területén az informatikai biztonság ellenőrzés és részt venni ezekben a folyamatokban a pillanatban nem tudjuk, bár könnyen lehet a legkisebb vágy.

Furcsa módon, mi „mint Görögországban, - minden ...” a szükséges tudományos alapjait automatizált ellenőrzést az ország rendszere parancsok állnak rendelkezésre. A tiszta vezető ezen a területen az Institute for System Programming az Orosz Tudományos Akadémia (ISP RAS). Sajnos fejlesztések terén az automatizált ellenőrző-feldolgozó létesítmények az intézmény helyett a saját állam használja Korea Samsung cég elsősorban.

Kiderült, hogy nem értékeljük, és végül elvesztette, még sírni ...

De ez a téma, van egy másik, bár törvényes, de ez teljesen átlátszatlan oldalon. Ez egy frissítési mechanizmust mikrokód.

A Passió mikrokódhoz

Egy kis elmélet, hogy adja meg a tényállást. X86 processzorok vegyes szoftver és hardver ellenőrzés. Bármely csapat az x86 processzor egy sor mikro-műveletek, egyszerű parancsokat egy mikro-ops és összetett parancsokat állhat több száz, néhány modern csapatok több ezer mikro-ops.

Egyszerű parancs (például aritmetikai, logikai) processzor végzi a kombinatorikus logika egy mikro-, valójában egy olyan hardver végrehajtása a csapat.

Bonyolultabb parancsok állnak láncok mikro-műveletek feltételes ugrások, hurkok, megszakítja. Szóval, ezek a lánc, a mikro-és firmware parancs végrehajtását processzor. Ez minden bizonnyal egy nagyon felszínes és leegyszerűsítő magyarázata a mechanizmus a parancsok végrehajtása a modern x86 processzorok, de azt hiszem, a lényeg egyértelmű.

Minden firmware parancsvégrehajtás tárolja a processzor, a különleges, nem felejtő memóriát, és öntünk a gyártási szakaszban. De, mint tudjuk, minden programozónak ezer sornyi kódot mindig van legalább egy hiba, így a hiba a firmware van, azok azonnali korrekciós mechanizmust használnak javításokat.

Más szóval, a firmware memória tartalmát lehet korrigálni a már meglévő eszközök, speciális információs blokk (mikrokódfrissítés) használnak erre a célra.

Az Intel az összes írásos dokumentáció (Vol. 3A fejezet 9.11 mikrokódfrissítés eszközök). Mikrokódfrissítés mechanizmusa AMD processzorok megtalálható a hivatalos honlapon, hogy nem a dokumentációban leírt. Algoritmusok firmware-frissítést a gyártók közel azonos, a különbség csak a szerkezet a patch. Így elemzi a témát, amely az Intel hivatalos dokumentáció, itt egy részlet:

9,11 mikrokódfrissítés BERENDEZÉSEK

A Pentium 4, Intel Xeon, és P6 család processzorok képesek kijavítani hibajegyzék betöltésével Intel által szállított adatok blokkot a processzor. Az adatblokk nevezzük mikrokód frissítés. Ez a rész bemutatja azokat a mechanizmusokat a BIOS kell, hogy annak érdekében, hogy a funkció használatához a rendszer indítása során. Azt is leírja, a leírás, amely lehetővé teszi a beépítését a jövőbeli frissítések a rendszer BIOS.

Intel úgy véli, a kibocsátás egy mikrokódfrissítés egy szilícium felülvizsgálatát, hogy az egyenértékű egy processzor léptető és kiegészíti a teljes léptető szintű érvényesítését kiadásai mikrokód frissítést.

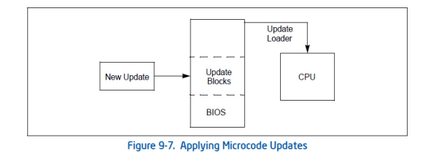

A mikrokód frissítés korrigálására alkalmazott hibajegyzék a processzor. A BIOS, amely egy frissítés rakodó, felelős betöltése a frissítést processzorok a rendszer indítása során (9-7 ábra). Két lépés ebben a folyamatban: az első az, hogy magában foglalja a szükséges frissítés adatblokkot a BIOS-ba; A második az, hogy töltse be frissítés adatblokkok a processzorba.

Egyszerű mikrokódfrissítés mechanizmus, minden egyes alkalommal bekapcsolás után vagy kibocsátása után egy reset jelet (Reset) kell letölteni a javítást minden processzormag. Más szóval, a jelenlegi tapasz nem tárolja a nem felejtő memóriában kell minden alkalommal felülíródik.

Patch szerkezete három részből áll, az első része «fejléc» és az utolsó «kiterjesztett aláírás» teljesen dokumentációban leírt, de azok nem jelentősek.

A fő rész ( «Date» - mérete nem rögzített), - a patch test nem a dokumentációban leírt és szerkezete nem ismert. Ez a rész tartalmazza a firmware, amely felváltja tűzött a termelési szakaszban a processzor firmware. Az Intel és az AMD cég nem nyújt semmilyen információt annak érdekében, hogy megtanulják, legalább néhány parancsot és CPU módok változhatnak.

Feltételezzük, hogy (amint azt a dokumentációt), hogy az eljárás a firmware frissítése készül a BIOS-t, de nincs korlátozás a gazdaságban és a későbbi működés a processzor. Más szóval, a CPU firmware javítás végtelen, és amíg az operációs rendszer. Lock mód mikrokód frissítést a processzor hardver nem biztosított, a patch teszt hitelességét is nincs. De ez nem így van, és pofon a backdoor, elrejtve a dokumentált funkciókat

Lefordítva a közös nyelv, lehetséges, hogy a csípés az algoritmus minden parancs processzor bármikor, úgy, hogy szolgált egy nem dokumentált a funkciót, akkor csak azt kell tudni az információs blokk felépítése, majd minden processzor parancs egy teljesen más, sőt, saját íz és az intelligencia.

Processzor gyártó rendszeresen adnak a hivatalos firmware frissítés, de a kijavított hibák listája, a hozzáadott vagy nincs optimalizáció. Már csak néhány a javítás, akkor lehet vezérelni után ömlött be a processzort.

Az idiotizmus a helyzet, hogy ezek a frissítések kell bejutni a processzor a rendszer indításakor, és, például a Microsoft nem hozta nyilvánosságra hivatalos információt a szám a folt, hogy a hajók.

Íme egy példa a firmware frissítés fájlt a Windows operációs rendszert.

Más szóval, nincs mód, hogy ellenőrizzék a jelenlegi firmware mikrokód szintjén is a szállás. Az sem lehetséges, hogy blokkolja a funkcióját a firmware frissítése a hardver, hogy mindig rendelkezésre áll a zéró gyűrűk jogosultságokat.

A másik probléma az alaplap BIOS-ban, mindig van egy firmware javítás a processzor, de ki tudja garantálni, hogy ez a helyes? Tisztességtelen torzítása annak tartalmát lehetséges és a szakaszában a kezdetektől az Intel és a szakaszában kitöltésével a BIOS az alaplap gyártás.

Ezen túlmenően, a tapasz lehet frissíteni a frissítés során az alaplapi BIOS-már a folyamat, amelynek során a berendezés, és egyszerűen cserélje ki a BIOS-ban nem jelent problémát. Legalább néhány garancia arra, hogy adna egy digitális aláírás egy folt, de jelenléte nem biztosított a szerkezet firmverfrissítésekkel BIOS gyártó semmilyen külső védelmet nyújtanak az ilyen javítások nem alkalmazzák.

Ez elvezet a téma a mai BIOS, de erről bővebben a következő részben szomorú cikksorozat.