Munka a rendszerleíró adatbázis, 3. rész, a rendszergazda

Cégek, hogy sürgős újra LLC. Javasoljuk, hogy forduljon az ügyvédi iroda „STATUS”. A cég elkészíti a teljes dokumentumok újbóli nyilvántartásba vételét, konzultálni fog minden kérdésben.

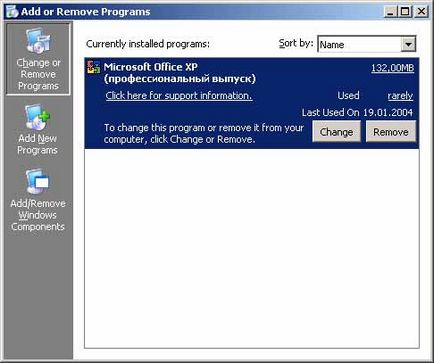

1. példa: eltávolítása érvénytelen bejegyzéseket a telepített programok listájában

Ábra. 24.12.Okno Programok hozzáadása vagy eltávolítása

megjegyzés

Megfelelően eljárva az ajánlást, akkor vegye ki a nyilvántartásból csak egy link egy nem létező alkalmazás, amely megjeleníti a Programok telepítése és törlése varázsló. Ennek ellenére fennáll a lehetősége, hogy egyes fájlok helytelenül távoli alkalmazás továbbra is a rendszerben. Ahhoz, hogy teljesen eltávolítani ezt az alkalmazást, akkor el kell távolítani a rendszerből az összes fájl és az összes registry bejegyzéseket kapcsolódó alkalmazást.

2. példa Erőltetett show „kék halál”

*** STOP: 0x000000E2 (0 × 00000000,0 × 00000000,0 × 00000000,0 × 00000000) A végfelhasználó manuálisan generált Crashdump. Alapértelmezésben ez a funkció le van tiltva. Az aktiválásához nyissa meg a rendszerleíró adatbázist, hogy megtalálja a kulcsot: HKEY_LOCAL_MACHINE \ SYSTEM \ CurrentControlSet \ Services \ i8042prt \ Parameters, hozzáadni az összetételében CrashOnCtrlScroll paraméter (REG_DWORD adattípus), és állítsa 1-re.

Az újraindítás után, manuálisan is létrehozhat egy gépünkben és nézd meg a „kék képernyő”. Ehhez nyomja meg a jobb gombot

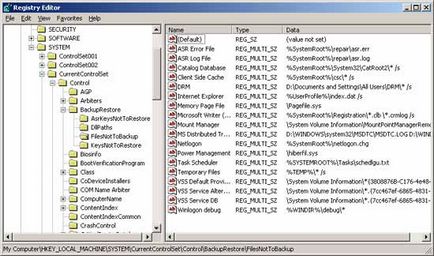

3. példa konfigurálása Backup programot a rendszerleíró adatbázis szerkesztésével

Ábra. 24.13. Fájlok kizárása lapablak Options Firmware Backup

Ábra. 24.14. Tartalom HKLM \ SYSTEM \ CurrentControlSet \ Control \ BackupRestore \ FilesNotToBackup

Így, ha azt szeretnénk, hogy módosítsa a fájlok listáját, hogy a változtatások működött a rendszer-szintű, akkor nem kerülheti manuális szerkesztése a rendszerleíró adatbázist.

A paraméterek tárolt alapértelmezett részeként FilesNotToBackup kulcs (mindannyian egy REG_MULTI_SZ adattípust), amelyek a táblázatban. 24.9.

Táblázat 24.9. Listát a legfontosabb rendszerleíró beállításokat FilesNotToBackup

Active Directory-visszaállítás

CurrentControlSet \ Services \ NTDS \ visszaállítás folyamatban \ CurrentControlSet \ Services \ NTDS \ Parameters \ New Database QUID

LDM boot információ

LDM boot információ (dmboot)

Saját nted Devices \

CurrentControlSet \ Services \ NtFrs \ Parameters \ Backup / Re áruház \ Process at Startup \

Függő átnevezés műveletek

Cserélhető Storage Manager

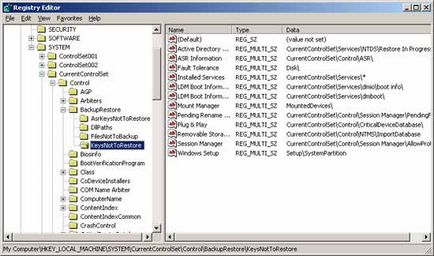

Ábra. 24.15. A tartalom a registry HKLM \ SYSTEM \ CurrentControlSet \ Control \ BackupRestore \ KeysNotToRestore

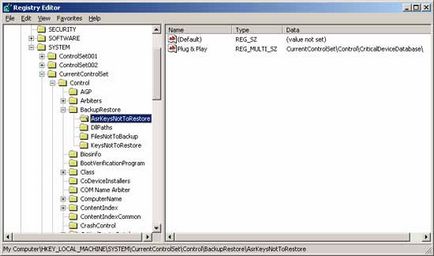

Ábra. 24.16. A HKEY_LOCAL_MACHINE \ SYSTEM \ CurrentControlSet \ Control \ BackupRestore \ AsrKeysNotToRestore

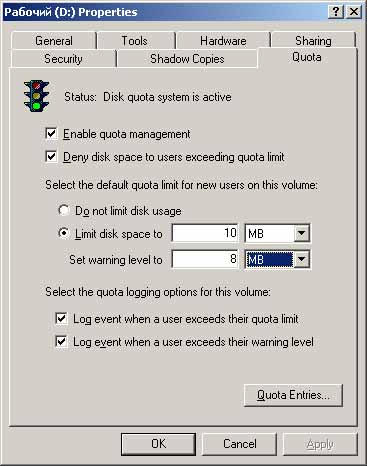

4. példa: konfigurálása naplózási társított lemezkvótákat

Ábra. 24.17. Kvóta lap ablakok NTFS partíció tulajdonságait

5. példa Csökkentett telepítési valószínűsége „trójai”

A legtöbb vírus, „férgek” és a „trójai” regisztrálni az információt a rendszerleíró adatbázist, hogy automatikusan elinduljon a rendszer indításakor. Listát a kedvenc kulcsok leggyakrabban használt erre a célra, a következő:

- HKEY_LOCAL_MACHINE \ SOFTWARE \ Microsoft \ Windows \ CurrentVersion \ Run

- HKEY__LOCAL_MACHINE \ SOFTWARE \ Microsoft \ Windows \ CurrentVersion \ RunServices

- HKEY_LOCAL_MACHINE \ SOFTWARE \ Microsoft \ Windows \ CurrentVersion \ RunOnce

- HKEY_LOCAL_MACHINE \ SOFTWARE \ Microsoft \ Windows \ CurrentVersion \ RunServicesOnce

- HKEYJJSERS \ default \ SOFTWARE \ Microsoft \ Windows \ CurrentVersion \ Run

- HKEY_CURRENT_USER \ SOFTWARE \ Microsoft \ Windows \ CurrentVersion \ Run

- HKEY_CURRENT_USER \ SOFTWARE \ Microsoft \ Windows \ CurrentVersion \ RunServices

- HKEY_CURRENT_USER \ SOFTWARE \ Microsoft \ Windows \ CurrentVersion \ RunOnce

- HKEY_CURRENT_USER \ SOFTWARE \ Microsoft \ Windows \ CurrentVersion \ RunServicesOnce

- HKEY_LOCAL_MACHINE \ SOFTWARE \ Microsoft \ Windows \ CurrentVersion \ RunOnceEx

Ezért, ha úgy gondolja, hogy ez a típusú támadás a számítógép, a szükséges kulcsokat kell megvizsgálni. Ráadásul egy ilyen registry kulcs listáját folyamatosan frissítjük. Legutóbb, amellett, hogy a hagyományos kulcsok listáját, a fenti, beépítették, és az alábbi rendszerleíró kulcsok:

- HKLM \ Software \ Microsoft \ Windows \ CurrentVersion \ App Paths

- HKLM \ Software \ Microsoft \ Windows \ CurrentVersion \ Controls Folder

- HKLM \ Software \ Microsoft \ Windows \ CurrentVersion \ Deletefiles

- HKLM \ Software \ Microsoft \ Windows \ CurrentVersion \ Explorer

- HKLM \ Software \ Microsoft \ Windows \ CurrentVersion \ Extensions

- HKLM \ Software \ Microsoft \ Windows \ CurrentVersion \ ExtShellViews

- HKLM \ Software \ Microsoft \ Windows \ CurrentVersion \ Internet Settings

- NKM \ Software \ Microsoft \ Windows \ CurrentVersion \ ModuleUsage

- HKLM \ Software \ Microsoft \ Windows \ CurrentVersion \ RenameFiles

- HKLM \ Software \ Microsoft \ Windows \ CurrentVersion \ Setup

- HKLM \ Software \ Microsoft \ Windows \ CurrentVersion \ SharedDLLs

- HKLM \ Software \ Microsoft \ Windows \ CurrentVersion \ Shell Extensions

- HKLM \ Software \ Microsoft \ Windows-s \ CurrentVersion \ Uninstall

- HKLM \ Software \ Microsoft \ Windows NT \ CurrentVersion \ kompatibilitás

- HKLM \ Software \ Microsoft \ Windows NT \ CurrentVersion \ Drivers

- HKLM \ Software \ Microsoft \ Windows NT \ CurrentVersion \ drivers.desc

- HKLMXSoftware \ Microsoft \ Windows NT \ CurrentVersion \ Drivers32 \ 0

- HKLM \ Software \ Microsoft \ Windows NT \ CurrentVersion \ beágyazása

- HKLM \ Software \ Microsoft \ Windows NT \ CurrentVersion \ MCI

- HKLM \ Software \ Microsoft \ Windows NT \ CurrentVersion \ MCI Extensions

- HKLM \ Software \ Microsoft \ Windows NT \ CurrentVersion \ portok

- HKLM \ Software \ Microsoft \ Windows NT \ CurrentVersion \ ProfileList

- HKLM \ Software \ Microsoft \ Windows NT \ CurrentVersion \ WOW

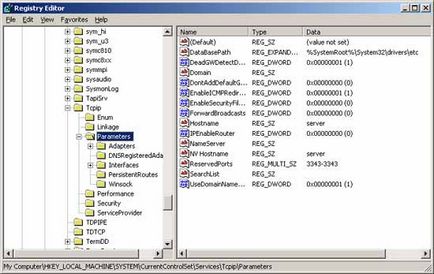

6. példa szerkesztése registry, hogy megvédje a szerver a DNS-DoS támadások

Támadások, például a „szolgáltatás megtagadása” (Denial of Service, DoS-támadások), és különösen elosztott támadás (Distributed Denial of Service, DDoS) az elmúlt néhány évben kezdtek, hogy az egyik legkomolyabb fenyegetést a biztonsági hálózat bármilyen méretben. A támadások száma évről-évre növekszik, és már szinte senki nem tekintheti magát teljesen általuk biztosított. Mint az ajánlásokat tárgyalt az előző részben, a tanácsadás itt, nem ad teljes garanciát elleni védelem DNS szerver támadások. Azonban fog szolgálni a jó mellett a védelmi intézkedéseket.

- EnableDeadcwDetect (REG_DWORD adattípus). Az alapértelmezett érték lehetővé teszi, hogy a TCP / IP egy további kapcsoló átjáró az esetben, ha a nagyszámú vegyület kezd problémát tapasztal. Ez a viselkedés nem kívánatos abban az esetben, DoS-támadások, mert ebben az esetben a forgalom is továbbíthatók az átjáróhoz, ami nem tartozik a folyamatos ellenőrzés. Ezért ezt az értéket 0-ra.

Ábra. 24.18. A HKEY_LOCAL_MACHINE \ SYSTEM \ CurrentControlSet \ Services \ Tcpip \ Parameters

- EnablePMTUDiscovery (REG_DWORD adattípus). Az alapértelmezett érték a beállítható paraméter lehetővé teszi a TCP / IP, hogy meghatározzák a maximális átviteli egység (maximális átviteli egység, MTU), hogy lehet küldeni a rendszer. Elvileg ez veszélyes, mert ez ad lehetőséget, hogy megkerüljék a védelmi rendszer, illetve letilthatja halad a töredezett forgalom (például sok behatolásjelző rendszerek nem képesek megfelelően visszaállítani a töredezett IP-csomagok). Ha ez a paraméter 0, az MTU értéke mindig egy értéket 576 bájt.

- KeepAlive (REG_DWORD adattípus). Ez a paraméter megadja, hogy milyen gyakran lesz hitelesítését aktivitását nyitott kapcsolat. Mert ez a lehetőség, akkor ajánlott, hogy az értéket a 300.000.

- SynAttackProtect (REG_DWORD adattípus). E beállítás segít megvédeni a támadások ellen SYN Flood, megakadályozva a normális folyamat létrehozza a kapcsolatot a kliens és a szerver. Normális körülmények között ez a folyamat zajlik három szakaszban.

- A kliens küld egy kérést a szerver létrehozza a kapcsolatot (SYN).

- A kiszolgáló elismervényt küldött (SYN-ACK).

- Az ügyfél tudomásul veszi, átvételi küld egy ACK.

7. példa a Windows konfigurációs tisztítja a lapozófájl a leállító rendszer

Egyes programok ideiglenesen tárolja a jelszavakat és egyéb bizalmas információk memóriában titkosítatlan formában. Mivel a Windows időnként visszaállítja az információt a lemezen, akkor lehet jelen a lapozófájl (Pagefile.sys), amely potenciális veszélyt a rendszer biztonságát. Így a felhasználók aggódnak a rendszer biztonságát, eldönthetjük, hogy úgy állítsa be, hogy a leállás történt tisztítás során a lapozófájl.

megjegyzés

Ahhoz, hogy a változtatások életbe léptetéséhez indítsa újra a számítógépet.

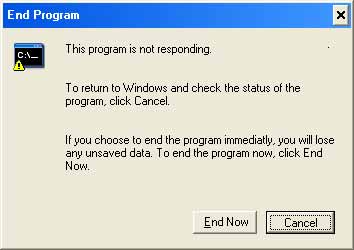

8. példa megoldása rendszer leállítása

Egyes esetekben az üzemszünet alatt a rendszer, akkor találkozhat a helyzet, amikor az egyik alkalmazásra nem reagál a rendszer üzeneteket (ábra. 24.19). Mi a rosszabb, ha ilyen helyzet előfordul minden alkalommal, akkor zavarja a normális és helyes leállítását a rendszer. A probléma oka az, hogy ha a Windows leállításakor minden futó folyamatot kap egy bizonyos időintervallum, amely alatt be kell fejeznie a munkát megfelelően. Ha a folyamat nem volt ideje erre, a képernyőn megjelenik az illusztráció párbeszéd.

Ábra. 24.19. A folyamat nem fér el a megadott időintervallumban, megakadályozza, hogy a megfelelő Windows leállítása

A probléma megoldásához, akkor módosítania kell WaitToKillAppTimeout paraméter értéke a következő: HKEY_CURRENT_USER \ Control Panel \ Desktop

Az érték ezredmásodpercben. Növekszik az intervallum (az ésszerűség határain belül), és indítsa újra a rendszert a változtatások életbe léptetéséhez.

megjegyzés

Általános szabály, hogy ez az intervallum nem ajánlott, hogy növelje túl sokat, mert meghibásodása esetén a tápegység UPS nem lehet tudni, hogy a kínálat tartalék erő elég hosszú annak biztosítására, hogy a megfelelő operációs rendszer leállítása.

Érdekes lesz, hogy a lányok-adminok vannak, tudom, az biztos :) Pickup lányok Képzési Központ csábítás, látogatás kötelező!