PasswordsPro 2

A program célja a talpra jelszavakat a hash a következő típusok:

• MySQL

• MySQL5

• MD4

• MD4 (Base64)

• MD4 (HMAC)

• MD5

• MD5 (Base64)

• MD5 (HMAC)

• MD5 (Unix)

• MD5 (THM)

• SHA-1

• SHA-1 (Base64)

• SHA-1 (HMAC)

És azt is, hogy a hash, hogy használják a különböző PHP-program:

• md5 (md5 ($ pass))

• md5 (md5 ($ pass). $ Só)

• md5 (md5 ($ só) .md5 ($ pass))

Recovery jelszót a következő módszerek:

• Előzetes támadás;

• Brute (beleértve az elosztott támadás);

• Támadás a maszkot;

• Egyszerű szótár támadás;

• Kombinált szótár támadás;

• Hibrid szótár támadás;

• Előre kiszámított hiba Rainbow asztalok;

• visszanyerése jelszó maximum 128 karakter;

• visszanyerése jelszavak hash-hiányos bármilyen típusú;

• Felhasználói hash szerkesztő;

• Gyors változás a típusú hash egy vagy több felhasználó;

• Találd meg a megfelelő információkat a felhasználók listáját letöltött;

• Gyors hozzáadás hash segítségével párbeszédablak;

• Egy gyors ellenőrzés a jelenlegi jelszót az összes, felhasználó által feltöltött;

• Az szimbólum csere asztal egy egyszerű szótár támadás;

• Korlátlan szótárak felhasználhatja szótár támadás;

• Korlátlan számú használt táblák a támadás Rainbow asztalok;

• Korlátlan számú felhasználó hash (a licencelt változata);

• Az adatok importálása

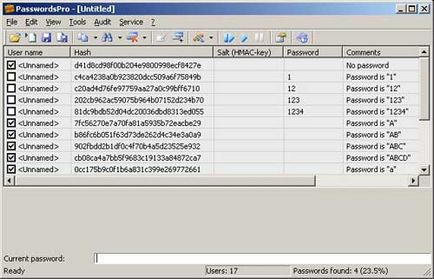

Hash betölteni a felhasználói program az alábbi módokon:

A program lehetővé teszi, hogy mentse az aktuális listát a felhasználók hash-ben a fájl belső méret (* .Hashes-fájlok), valamint az export az adatokat a szöveges és HTML-ben.

Pre-támadás:

Ez a fajta támadás egy gyors ellenőrzés hash felhasználók egyszerű jelszavak -. „123”, „qwerty”, „99999”, stb, valamint a korábban talált jelszavakat a program halmozódik „PasswordsPro.dic” fájlt.

Brute force-támadás:

Ez a támadás egy teljes felsorolás az összes lehetséges jelszó lehetőségeket.

Brute is tartalmaz elosztott támadást. Ez a támadás lehet használni, hogy visszaszerezze a jelszavakat több számítógép között oszlik meg őket feldolgozni jelszavakat. Ez a támadás automatikusan aktiválódik, ha a felhasználó beállítja a számítógépek száma vesz részt a támadás, több mint egy. Ezt követően elérhetővé válik a jelszavakat egy sor támadást a számítógépen. Így indul elosztott támadás, akkor:

• A program futtatása több számítógépre.

• Az összes esetben a megfelelő mennyiségű támadni számítógépeket.

• Állítsa be ugyanazt a támadást beállításokat minden számítógépen.

• Válasszon egy sor nyers erő minden egyes számítógépen.

• Indítsuk el mindegyik számítógépre brute-force támadással.

Maszk támadás:

Ez a fajta támadás használják, ha van olyan ismert információt a jelszót. Például:

• Jelszó kezdődik jelkombináció „12345”;

• Az első 4 karakter a jelszó - a számok, és a többi - latin betűkkel;

• Stb

Ebből a célból a támadás beállításokat kell adnia egy maszk minden karakter a jelszó, hogy szeretné visszaállítani. Ugyanakkor, mint a karakter maszk használt konvenciók szabványos vagy egyéni karakterkészletek -? U. d. 2, stb

Egyszerű szótár támadás:

Ez a fajta támadás ellenőrizni hash a jelszavak szöveges fájlokat - szótárak. Szintén támadni beállítások lehetővé teszik, hogy használja a szimbólum csere táblák, hogy lehet használni, hogy részben pótolja karakterek jelszóban másoknak.

Kombinált szótár támadás:

Ez Vidi támadás ellenőrzi a jelszót több szó venni a különböző szótárak. Ez a támadás lehetővé teszi, hogy visszaszerezze összetett jelszavakat, mint a „superadmin”, „admin1980”, „admin * admin”, és mások.

Hibrid szótár támadás:

Ez a fajta támadás lehetővé teszi, hogy módosítsa a jelszavak szótárak (például műszak jelszó nagybetűs hozzá a végén egy jelszót „1” jel, stb), és ellenőrizze azokat a felhasználói jelszavakat. Hozzászólások alkalmazza az eredeti jelszó, az úgynevezett „szabályok” - a teljes listát a fájlban megadott „szabaly.txt” található, amely a programban archívumban.

A program támogatja a táblázatok által generált segédprogram „rtgen.exe” verzió 1.2.