Mi az SSL és miért eszel - tech jegyzetek

SSL (Secure Sockets Layer angol -. A szint Secure Sockets Layer) - egy kriptográfiai protokollt. Célja az adattitkosítás, amikor közötti információcsere hálózati eszközöket. Az SSL-t eredetileg a Netscape Communications hozzá a HTTPS protokollt a Netscape Navigator böngészőben. Ezt követően alapuló SSL 3.0 protokoll dolgoztak ki és fogadtak az RFC szabvány kapta a nevét a TLS.

Több anyag rendelkezésre áll egy cikket a Wikipédián. Nem megyek bele a részletekbe, de fogom leírni azt a lehető legegyszerűbben kezelhető kapcsolatban a honlap.

Így a gyakori használata az SSL protokoll vezetett megalakult a HTTPS protokoll (Hypertext Transfer Protocol Secure), támogatja a titkosítást. Adatok továbbítása a HTTPS protokollt, „csomagolt” egy kriptográfiai protokoll SSL vagy TLS, biztosítva ezzel a az ezen adatok védelmére. Ez a módszer a védelem széles körben használják a világon a webes alkalmazások, ahol a biztonság fontos vegyületek, mint például a fizetési rendszerek. HTTPS alapértelmezés szerint a TCP-port 443.

Figyelembe véve az SSL kapcsolat szükséges, hogy megértsük, mi a saját vagy szerver kulcs és a szerver privát kulcs, a kérelmet a tanúsítvány aláírására vagy CSR (tanúsítvány-aláírási kérelem), a nyilvános kulcs (nyilvános kulcs), a biztonsági tanúsítvány vagy biztonsági tanúsítvány, titkosítást, a titkosított vagy titkosítási algoritmus CA vagy Certification Authority.

Magán vagy szerver kulcs - az elején az élet bármely adott igazolást. Ez egy szöveges fájl, amely egy sor érthetetlen szimbólumok hasonlító abrakadabra. Ez halandzsa a kulcs, amelyre titkosítja a kimenő és dekódolja a beérkező adatokat a szerver oldalon. Alapján ezt a gombot a fájl létrehozott tanúsítvány aláírási kérelem vagy CSR (tanúsítvány-aláírási kérelem).

A tanúsítvány kérelem aláírás vagy CSR - ugyanaz, mint a kódolt halandzsa gombot. Ez halandzsa keletkezik alapján kulcsfontosságú szerver és információkat tartalmaz, amely szerepelni fog a tanúsítványban. Ez információk a szervezet (szervezet neve), a neve a webhelyet, ahova telepítve lesz bizonyítvány (common name), szerkezeti egység, a szervezet (szervezeti egység), vagy a helyét a város (település), és az ország (ország). Mindezek a kérdések kapnak egy generátor létrehozása során a kérelmet. Tartalmazza továbbá a nyilvános kulcs (public key), amely szintén szerepel a tanúsítványban.

CA vagy Certification Authority - party (megye, szervezet), amelynek épségét megkérdőjelezhetetlen, és a nyilvános kulcs széles körben ismert. A feladat a CA - hitelesíti a titkosítási kulcsokat egy elektronikus aláírás tanúsítványok. Más szóval - ez az iroda megbízható amit a böngésző gyártók. Ez arra irányul, hogy a CSR-t annak érdekében, hogy a webhely hitelességének ellenőrzését, ami az Öné, és egy kis pénzt alapján a legfontosabb, és a csrA neked egy biztonsági tanúsítványt.

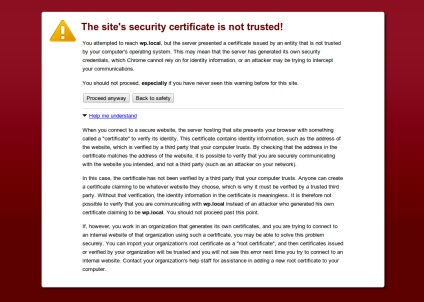

Külön meg kell említeni a saját maga által aláírt tanúsítvány - ez egy biztonsági tanúsítványt, mint az előző egy nagy hátránya: nem tartalmaz digitális aláírást a tanúsítvány hatóság. Normális esetben, ha hozzáférését az ilyen oldalak képernyő pirosra vált, és határozottan javasolja böngészőt, hogy a biztonságos kapcsolatot létrehozni a szerverrel.

Mi történik, amikor egy hívást, hogy a szerver segítségével https helyett http?

SSL kliens és szerver egyetért létrehozó kommunikációt kézfogás vagy kézfogás eljárást. Alatt kézfogás kliens és szerver megegyezni arról, hogyan biztosítják a biztonságos adatátvitel:

1. Az ügyfél küld SSL ügyfél verziószámot, titkosított paraméterek kommunikálni a kliens SSL használatával.

2. A szerver nem ugyanaz a dolog. A kiszolgáló elküldi a saját tanúsítványát, amely előírja, hogy az ügyfél azonosítást. Azonosítása után a kiszolgáló kéri az ügyfél tanúsítványt.

3. A kliens az információt elküldi a szerver a hitelesítéshez. Ha a szerver nem ellenőrizhető, a felhasználó figyelmeztetést kap a problémát, és hogy a titkosítási és hitelesítési a kapcsolat nem hozható létre. Ha a kiszolgáló sikeresen kiállta a próbát, a kliens mozog a következő lépésre.

4. A minden adatot eddig kapott a kézfogás eljárás, az ügyfél (együttműködésben a szerver) létrehoz egy előzetes titkos esemény, attól függően, hogy a kódszámot a szerver titkosítja az a szerver nyilvános kulcsával (származtatott kiszolgáló tanúsítványt. Elküldött két edik lépésben), majd elküldi a szervernek.

5. A kiszolgáló megpróbálja hitelesíteni a kliens. Ha az ügyfél nem hitelesíthető, a munkamenet véget ér. Ha az ügyfél sikeresen hitelesített, a szerver a titkos kulcsával dekódolja az előre titkos, majd létrehoz egy mester titkot, hogy a szerver és a kliens.

6. Mind a kliens és a szerver használja a titok, hogy létrehoz a munkamenet billentyűk, melyek szimmetrikus kulcsok kódolásához és dekódolásához során kicserélt adatok az SSL-munkamenethez.

7. A kliens küld egy üzenetet a szervernek arról tájékoztatta, hogy a jövőben az üzeneteket a kliens titkosított lesz egy esemény kulcsot. Ezután elküldi egy külön, titkosított üzenetet, hogy része a kézfogás befejeződött.

8. Végül a szerver küld egy üzenetet, hogy az ügyfél tájékoztatása arról, hogy a jövőben a szerverről érkező üzenetek titkosítva lesz egy esemény kulcsot. Ezután elküldi egy külön, titkosított üzenetet, hogy része a kézfogás befejeződött.

Ebben a kézfogás befejeződik, és elkezdődik a biztonságos kapcsolatot, amely titkosított és visszafejthető a legfontosabb adatokat.

Egyértelmű, hogy a fő előnye az első pont.

Van egy másik oldala az éremnek. A hátrányai ssl tartalmazza:

- pénzt. Igen meg kell fizetni bizonyítványok irodában, az úgynevezett hitelesítő hatóságok. Nagyon kedves CA hogy nagyon jó arány, amit aláírja a tanúsítványt.

- pénzt újra? Igen. HTTPS kapcsolatok további falánk szempontjából a rendszer erőforrásait. Lehet, hogy egy nagyobb teljesítményű szerverre. Ezért nem ajánlott a https az egész webhelyen.

Ha érdekel, akkor olvashat:

(Nézett 258-szer, 1 látogatók ma)