Látom, és most is,

Troll. James Troll. Ki kémkedett tulajdonosok vebok

A diákok így hozzászokott a hacker programokat, amelyek a teljes leckéket, hogyan kell beállítani a programot, hogy megtörje a csatorna, ahol a hengerek törés mások számítógépek beszélni a gyermek szenvedélyek a la „nőnek kaktusz” és „ez a kedvenc baba.”

A trend a betöréses vebok szerzett sok népszerűség. Sós (keksz) hoztak létre számos speciális oldalakon. amelyek megmondják a különböző módszerek a hackelés, osztozva a felfedezések és eredmények terén a pergetett az adott ágak a fórumokon, és saját kekszet összeszerelés hogy elindul akarnak tenni a megcsúfolása az ismeretlen a hálózat felesleges problémákat a telepítő programot.

Szem mindenhol. Business voyeurs

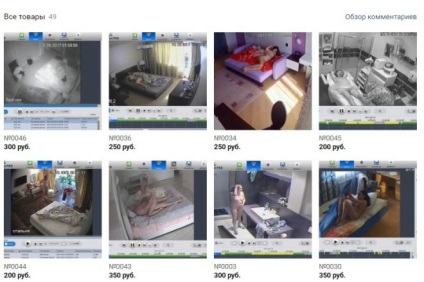

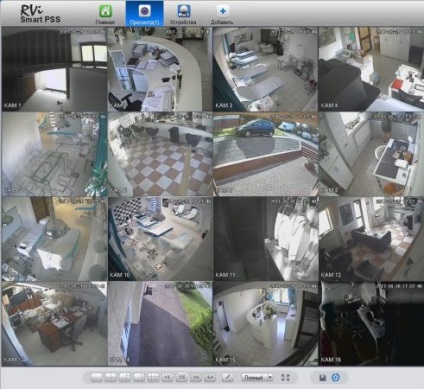

Amellett, hogy a kocsi kamrák vannak összekötve, és azok, akik megpróbálnak tenni kémkedett külföldi valódi pénzt. A „VKontakte” egy közösség, hogy eladja a hozzáférést a különböző kamerák. Leggyakrabban ez egy biztonsági kamera telepítve a bérelt lakások és a nyilvános helyeken. Csatlakozás őket egyszerűen: a tulajdonosok gyakran nem változik a gyári alapértelmezett jelszavakat, beleértve a kamerát a hálózat, és az egyetlen probléma a keresést a cracker egység a kívánt helyen -, és ha fut a telepítő vagy a tuner ilyen kamerák, a feladat még könnyebbé válik.

Majdnem legálisan. Hogyan lehet feltörni webkamerák

Leggyakrabban betörni számítógép segítségével teljesen legális eszközökkel, amelyek általánosan használt eszköz, hogy optimalizálja a munkát a rendszergazdák és más alkalmazottak informatikai részlegek különböző nagy szervezetek - TeamViewer, RMS, LuminosityLink, Radmin, és hasonlók. Munkájuk azt sugallja, hogy az egyik számítógép a hálózaton is vezérelhető és mások belül a vállalati hálózatok nem valószínű, hogy egy probléma: minden számítógép a hálózaton csatlakozik a „mester” az általános beállítások a kapcsolat gyakran helyreállítási rekordot.

Az ilyen programok használata egyszerű hálózati felhasználók számára. Csak telepíteni kell két vagy több számítástechnikai berendezések társultak egymással azonos előre kijelölt beállítások - közüzemi fogyasztók irányított számítógépek, valamint a közüzemi szerverről az eszközre, amelyet mérséklődött.

Amellett, hogy a hivatalos program célja, hogy megkönnyítsük az sysadmins vannak a közművek, kihegyezett azt a titkos megfigyelés a számítógépek. Ezek közé tartozik, például, RemCam és DarkComet. Utolsó hirtelen találta magát kapcsolódik a szíriai konfliktus: hogyan Vezetékes írja. DarkComet kormány használt kémkedni ellenzéki aktivisták küldött számukra, hogy a rejtett kapcsolat telepíteni, álcázott pop-up ablak a következő üzenettel. Miután az intézkedések a szíriai kormány média számolt be, hogy az alkalmazás fejlesztője hivatalosan megszüntette támogatását, mondván, hogy ő soha nem akarta használni ezt a hatalmat.

Nem tudtam elképzelni, hogy a hatóságok használja, hogy kémkedjen a kérelmemet. Ha tudtam volna ezt előre, soha nem lett egy ilyen programot.

Sós úgy vélik, hogy betörjenek a számítógépek a hibás csak a tulajdonosok: senki sem kényszeríti őket, hogy illegális, és nem tesztelték a szoftvert saját eszközök. Azonban ők boldogok, hogy megosszák saját törvénytelen és nem tesztelt szoftver másokkal, hogy könnyebbé teszik életüket. Azonban ebben rejlik a csapda többféle lehetséges áldozatok: azok letölt egy előre konfigurált valaki kliens eleve vált potenciális célpontja a támadásokat. Kiderült egyfajta hálózati marketing, hanem az áruk állomások megküldik egymásnak trójaiak.

Ironikus, hogy az alkotók a kérelmek hacker, elmondja a saját honlapján, hogy hogyan betörni mások számítógépek, ugyanakkor kapcsolódik a közösségek „VKontakte”, amely számolt az információs biztonság és a számítógép védelmét a különböző hacker technikákat.

Az ugyanazon elv munka alkalmazásokat az Android, de a mobiltelefonok felhasználó számára valamilyen módon védi az engedélyt. Például GPP Remote Viewer alkalmazás lehetővé teszi, hogy megkapja az adatokat a számítógép, valamint a TeamViewer, de mindaddig, amíg rázza meg a Play Market, alig hiszek inkább, hogy nem kell telepíteni trójai vele.

A termék az Apple, a helyzet könnyebb kezelni és bonyolultabb abban a pillanatban szünet: korszerű eszközökkel való távoli hozzáférés az iOS gyakran igényelnek szinkronizációt Apple ID, és nem hagy még kevesebb lehetőséget a gyors hacker számítógépek vagy telepítését káros segédprogram, amely átadja a vezérlést egy harmadik fél .

Medialeaks figyel téged. Megpróbáljuk feltörni egymást vebkam

Editorial Medialeaks potestit két közös programok nyomon követése révén webkamera és a távoli adatkezelés - a jogi és RMS «szürke» RemCam2. Táblázat Tatiana megpróbálta feltörni a számítógépet, dobott egy személyes még nincs lezárva távirat mindenféle furcsa egy olyan fájlt, telepíteni kellett volna a számítógépén a megfelelő szoftvert. Minden Windows-on, a használt szoftver ellenőrzi a felhasználók módosítások nélkül.

RMS indítási kérték mindenféle különböző megoldások figyelmen kívül kell hagyni, ha fut az előre konfigurált valaki (vagy, ha Hakermen) változat. Továbbá, hogy csatlakozzon egy áldozat számítógépes program kérte a jelszót, hogy Tania kalapált a telepítés során. Csendes hackelés nem sikerült, sőt, ha hozzáadjuk a távoli fényképezőgép-vezérlés, egy értesítés jelenik meg a képernyőn az áldozat. Mamkin kukkoló legyőzték, de csak azért, mert ő használta legálisan letöltött és nem módosított segédprogramot.

Távolítsuk el a programot teljesen sikerült csak tisztítás után a registry. Ne ismételje meg ezt otthon.

Vékony és ragadós védelem. Mint próbál kerítés voyeurs

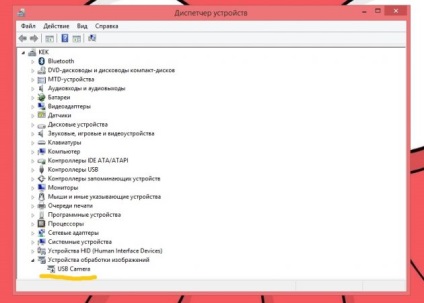

Az egyik logikai módszerek elleni védelem betörés kamera tűnik annak teljes lekapcsolás - ez lehet tenni a Windows Device Manager. A kamera lesz „Imaging Devices”. Kattintson duplán a fényképezőgép „Driver” részben a „Letiltás” gombra. Engedélyezze vissza, akkor is.

Ha talál egy hibát, kérjük, válasszon egy darab szövegét, majd nyomja meg a Ctrl + Enter.