Hatály és alkalmazás hozzáférés-szabályozás

Bár ma kezelők használtam még, de számuk fokozatosan csökken. Ők egy méltó helyettesítője modern érintés beléptető rendszer, amely lehetővé tette az alkalmazottak, hogy egyszerűsítse a felvételi eljárás során.

Mik ezek és hol kell alkalmazni

Ezen kívül, beléptető beléptető rendszerek képesek megoldani számos egyéb feladatok:

- Időgazdálkodás;

- Integrálni a számviteli rendszerek

- Adatbázist tart fenn, mind a személyzet és a látogatók;

- Ezek együtt működnek a riasztást.

Azonban lehet, hogy fizikailag független más hálózatok a legfontosabb tárgyakat.

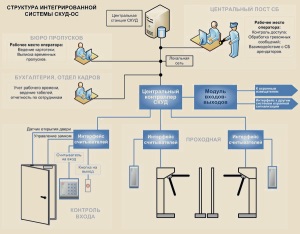

Konstruktív módon hozzáférés-szabályozás áll néhány alapvető elemei:

- vezérlő;

- zár;

- ID;

- Reader.

Az első blokk egyfajta AI. Ez az alapja része a komplex biztonsági rendszerek és felelős az adatok fogadásához és elfogadása a megfelelő megoldásokat. Azt is kezeli a rendszer elemei. Amikor telepíti a ACS egység található az épületen belül, a hozzáférést csak az alkalmazottak külön engedéllyel.

Reteszelés - szerepét játssza a különböző zárak, beléptető kapuk. Hozzá vannak szokva, hogy korlátozza a hozzáférést. A választás egy adott modellt nagyságától függ a tárgy és a szolgáltatás gyenge. Az iroda az elektromágneses zárak, és a nagyvállalatok - turnstiles.

Az olvasó beléptető - ez a fajta az elején az egész rendszert. Nem található a bejáratnál, és információt kap a felhasználói azonosítót, majd kiküldi a vezérlő.

- Használt távirányító;

- Az érintés nélküli kártya vagy egy vonalkód.

A hazai rendszerekben gyakran csak egy ilyen eszköz, egyszerűsítve szolgáltatás beléptető, míg külföldön már régóta használják a biometrikus eszköz, amely beolvassa a felhasználó ujjlenyomata.

Alkalmazási köre széles. Nem korlátozódik a nagy ipari vállalatok, hanem sikeresen használják az irodákban.

Egyes területeken, ez a rendszer hatékony

Ma ACS tartják az egyik leggyorsabban fejlődő területe a biztonság szempontjából. Ez annak köszönhető, hogy a képesség, hogy teljes mértékben automatizálható. Ez csökkenti a hatását az emberi tényező, és a költségek is csökkennek.

Szerelés és telepítés beléptető rendszerek javíthatják a személyes biztonságát alkalmazottak a vállalkozás vagy az irodában, míg a vészhelyzet gyorsan reagál az eseményekre. A rendszer nem csak mozgásának ellenőrzésére a munkavállalók, hanem tartja nyilván a munkaidő, így annak használata pozitív hatással van a rend fenntartásában és a fegyelem a vállalati, valamint növeli a termelékenységet.

Hatékonyság ACS bizonyult többször. És azt is lehet telepíteni az épületekben, ahol a hely bérli több gyártó. Az a képesség, hogy telepítse a hozzáférési szinteket a rendszer, minden bérlő ebben az esetben, dolgozik csendesen az ő emeletén. Ez a megközelítés jelentősen csökkenti a működési költségeket és a karbantartási és szerelési beléptető rendszerek.

Az integráció a biztonsági rendszerek, a létfenntartó rendszer tervezési eszközök lehetővé teszik, hogy elérjék az azonnali sürgősségi helyzetben. Csakúgy, mint a kontroll az input-output berendezések végzik, lehetséges, hogy pénzt takarítanak meg a biztonsági szolgálat.

Kiválasztása ACS - figyelembe véve a főbb jellemzői

Figyelembe véve az általános elveket az ACS és főbb jellemzőit, meg kell figyelni, hogy a megfelelő választás. Annak érdekében, hogy megbízható védelmet nyújt az objektum, vegye figyelembe a következő paramétereket ellenőrzési rendszerek és hozzáférés-vezérlés:

- Type (önálló vagy hálózati);

- ID Type (kulcstartó, kártya);

- alkalmassága;

- További jellemzők;

- A jelenléte a működtető;

- Az a lehetőség a további bővítést.

hálózati rendszereket a leggyakrabban használt önálló kevésbé működőképes és hatékony. Azonban a telepítés hálózati hozzáférés-vezérlés a PC végzi a hálózati interfészen vagy az Ethernet hálózaton. Tehát biztos, hogy ellenőrizze az eladó ezt a beállítást.

Egy kicsit a népszerű termék márkák Sphinx:

A rendszer előnyei közé tartozik mind a képességét, hogy integrálni más eszközök, és a követési idő. Azonban ez a hozzáférés-szabályozás kell a megfelelő modult. Sőt, ez az egység különböző modellek és jelentések különbségeket lehet megfogalmazni a különböző jelzéseket.

A legegyszerűbb megoldás az, hogy meghatározza az első bemeneti és kimeneti az utóbbi teljes működési idő. Ezért választotta a hozzáférés-vezérlési a cég, különös figyelmet fordítanak a lehetőségeket és rugalmasságot beállításokat.

Kidolgozása és szerelése

A munka minden rendszer attól függ, hogy a fejlesztési hajtottak végre. Ezért a szakértők azt javasolják, hogy az ACS telepítés során kövesse az alábbi szabályokat:

- Ki kell dolgozni egy rendszert, hogy szigorúan az egyes vevők

- Azt figyelembe kell venni minden lehetséges vészhelyzet üzemmódban meghibásodásokat a tűzjelző;

- Kapacitás memória vezérlők meg kell egyeznie a felhasználók száma;

- A rendszer felépítése és különösen a száma vezérlők nem lehet túl nagy,

- Minden ellenőrző pontokat kell felszerelni hozzáférési pontok - ez lehetővé teszi, hogy pontosan meghatározzák a helyét a munkavállaló.

Ez fontos eleme a biztonsági szervezet tárgyak. Belépést ellenőrző azután kerül végrehajtásra, a design. Hibák csökkenéséhez vezethet a rendszer szolgáltatásait és a karbantartást nehezebb.

Ahogy az a fent megadott követelményeket, a maximális hatás a tervezés csak figyelembe véve az összes árnyalatokat. Ha a hozzáférés-szabályozás épül rossz, hogy a maximális funkcionalitás lehetetlen elérni azt. Éppen ezért a tervezése és telepítése ACS és el kell végezni a szakemberek. Különösen azért, mert a szerelési berendezés a következő elemeket tartalmazza:

- A pad csatlakozó vezetékek és kábelek;

- Szerelés forgóajtók, akadályok és a végrehajtó csomópont;

- Programok telepítése;

- Építő-szerelő és beállító munkák;

- Rendszer integráció a riasztó.

Minden ilyen elem kell, figyelembe véve a meglévő követelményeket és elő a projektet. Ezért jobb, bízza a biztonsági rendszer létesítése szakemberek. Csak ilyen módon biztosítható a megbízható működés hosszú élettartam.