Attack ARP cache mérgezés

Nézzük egy pillanatra képzeljük el, hogy van két host „A” és „B”. Ezek nagyon barátságos, és a fogadó „A” mondta minden titkomat host „B”. Most képzeljük el, hogy van egy host „C” (a támadó), aki bevezette a gazda „B”. El tudja képzelni, mi fog történni? Ez így van, a fogadó az „A” mondani minden titkukat host „C”, ami viszont ezeket a titkokat, hogy kárt.

Ha azt mondod, nem zsargont, csak, hogy a támadás ARP gyorsítótár mérgezés leírták.

ARP protokoll

Mielőtt beszélünk ARP cache mérgezés támadás. Nézzük először megérteni, hogyan működik az ARP. ARP protokoll az alábbi 4 üzenet:

Következmények - ARP cache mérgezés

Amikor a támadó foltok lehetőségét ARP cache mérgezés, akkor alkalmazhat különböző technikákat, hogy kárt vagy ellenőrzést gyakorolni a rendszer felett „áldozat”. Beszéljük néhány közülük.

Denial of Service (DoS)

A hacker küldhet ARP-válasz minden számítógép a hálózaton. A számítógépek úgy hiszik, hogy tudják, hol az átjáró (gateway) alapértelmezés szerint, de valójában akkor küld semmilyen csomagot, az utat, hogy nem a helyi szegmensben. Egy ponton, a hacker „cut off” a helyi hálózat az interneten.

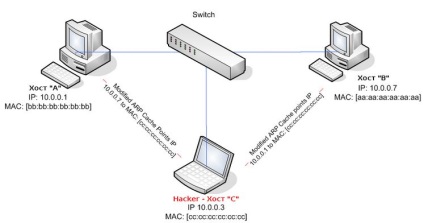

A név magáért beszél. Egy támadó használhatja ARP cache mérgezés, hogy elfogják a forgalom a két eszköz között a helyi hálózaton. Például egy hacker akar elfogására forgalom áthalad a fogadó „A” és a fogadó „B”. Ő fog küldeni „rosszindulatú” ARP-válasz (amelyre nincs előző kérésre) host „B”.

Most, amikor „megy” az internet, a fogadó az „A” küld a hálózati forgalmat a gazda, a „C”, ami után a host „C” és „B”. Még csak nem is ébren van feltételezni, hogy minden forgalmat fog elfogott és valószínűleg a jelszavakat továbbítják nyílt szövegként kerül ellopták. Ott is lehet „eltérített” biztonságos internet ülésén.

MAC árvíz támadás célja a kapcsolók (switch). Amikor a kapcsolók vannak terhelve gyakran vált a „Hub” módban. A „Hub” üzemmódban, a kapcsoló túl elfoglalt ahhoz, hogy végezze el a biztonsági funkció kikötők és ezért továbbítja az összes forgalom minden hálózati eszköz.

Ijesztő? Nos, a félelem egy jó motiváció

Ez tényleg szörnyű dolgok! Azonban figyelni, hogy a fő enyhítő körülményeket: a hackerek használhatja ARP réseket csak a helyi hálózaton. Ők sem kell a hálózathoz való hozzáférés, amely elvileg nem nehéz, tekintettel arra, hogy a Wi-Fi hálózatok használják a helyi hálózatokban. ARP támadás elvégezhető távolról.

Normál rendszergazdák kell / kell tudni ezeket a támadásokat.

Mivel az ARP cache mérgezés támadás hajtható végre, mivel a biztonság hiánya, a protokoll, amelynek célja a TCP / IP hálózat működését. Nem lehet esetleg befolyásolja az ARP biztonságot. De segíthet megelőzni ARP támadások az alábbi stratégia alkalmazásával.

Mert nem a nagy hálózatok

Azonban ARP-bemenet felvétel nehéz fenntartani a nagy hálózatok. De ha fenntart egy olyan hálózat, amely a példában 20-30 autó, akkor ez a stratégia hasznos lesz az Ön számára.

A legjobb védelem az, hogy megértsük, hogyan ARP mérgezés, és persze a „monitor” (monitoring) a hálózaton. ARP-monitor eszköz használható, például arpwatch, ami jelzi, ha a ARP furcsán viselkedik / gyanús.

[Összesen Szavazatok: 1 Átlag: 5/5]